赛普拉斯PSoC6接入阿里云Link TEE,物联网安全设计更上一层楼

- 问答

- 2026-01-18 19:24:46

- 3

开始)

根据半导体行业观察文章《PSoC 6:为物联网安全而生》以及阿里云物联网平台的相关技术文档,赛普拉斯(现已被英飞凌收购)的PSoC 6微控制器与阿里云Link TEE的深度融合,为物联网设备的安全设计带来了显著的提升,这种结合的核心思想是,在硬件和软件两个层面构建一个可信的执行环境,从根本上增强设备抵御网络攻击的能力。

我们需要理解物联网设备面临的安全挑战,传统的物联网设备,特别是那些资源受限的设备,往往将所有的应用程序代码和安全密钥都运行在同一个“开放”的操作系统环境中,这就好比把家门钥匙和所有贵重物品都放在一个没有上锁的抽屉里,一旦有攻击者通过软件漏洞入侵了这个操作系统,他们就能轻易地窃取敏感信息(如设备凭证、用户数据),甚至完全控制设备,将其变成僵尸网络的一部分。

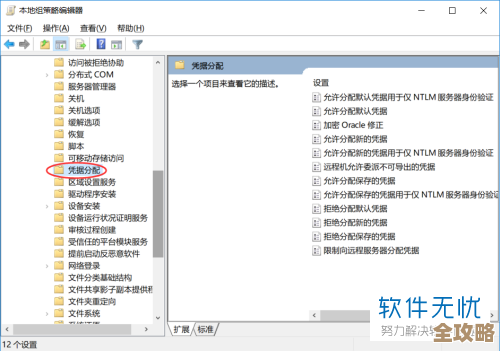

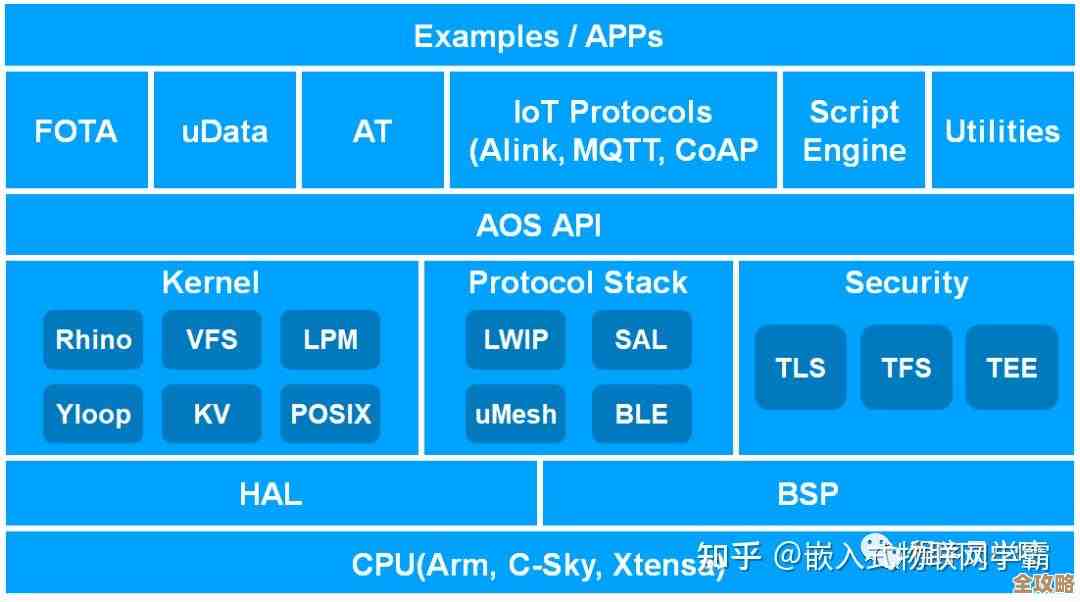

为了解决这个问题,PSoC 6微控制器从硬件架构上就进行了革新,根据半导体行业观察的介绍,PSoC 6采用了独特的双核架构:一个高性能的Arm Cortex-M4核心和一个超低功耗的Arm Cortex-M0+核心,这种设计不仅仅是出于功耗的考虑,更是安全策略的关键,开发者可以将设备的关键安全任务(密钥生成与存储、加密解密运算、安全启动验证、设备身份认证)分配给其中一个核心,并在该核心上运行一个轻量级、高度隔离的可信执行环境(TEE),而将复杂的应用程序(如网络协议栈、用户界面、业务逻辑)运行在另一个核心的丰富执行环境(REE)中,这样就在硬件层面实现了“隔离”,即使应用程序环境被攻破,攻击者也很难触及到被隔离保护的核心安全区域。

阿里云Link TEE正是在这个硬件基础上,提供了标准化的软件解决方案,根据阿里云的资料,Link TEE是一个基于全球标准GP TEE的可信执行环境软件方案,它就像是给PSoC 6的硬件安全区域安装了一个专属的、高度安全的“操作系统”,Link TEE为开发者提供了一套完整的应用程序接口(API),使得开发者能够轻松地将那些最敏感的操作和安全数据迁移到这个受保护的“安全世界”中。

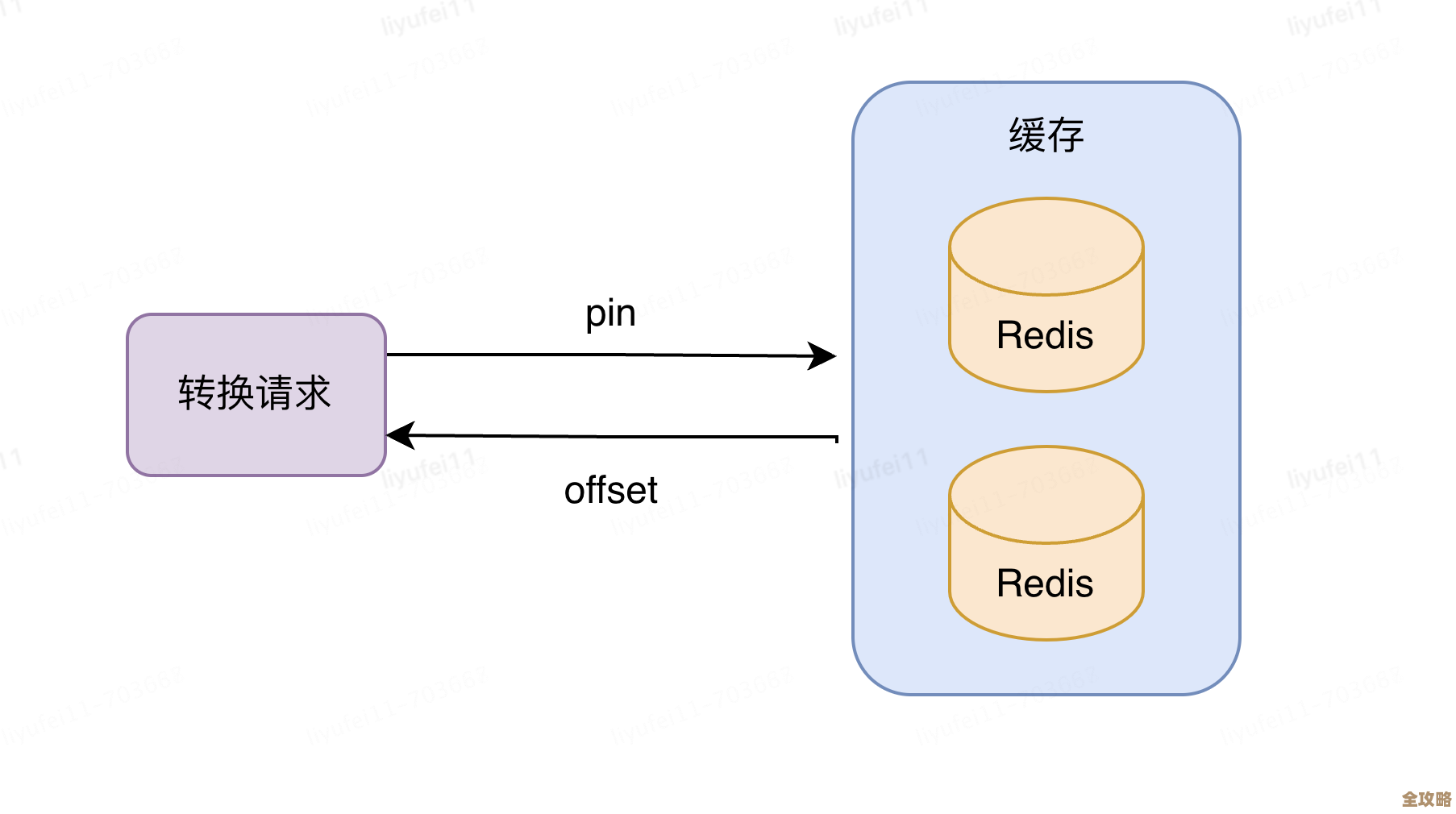

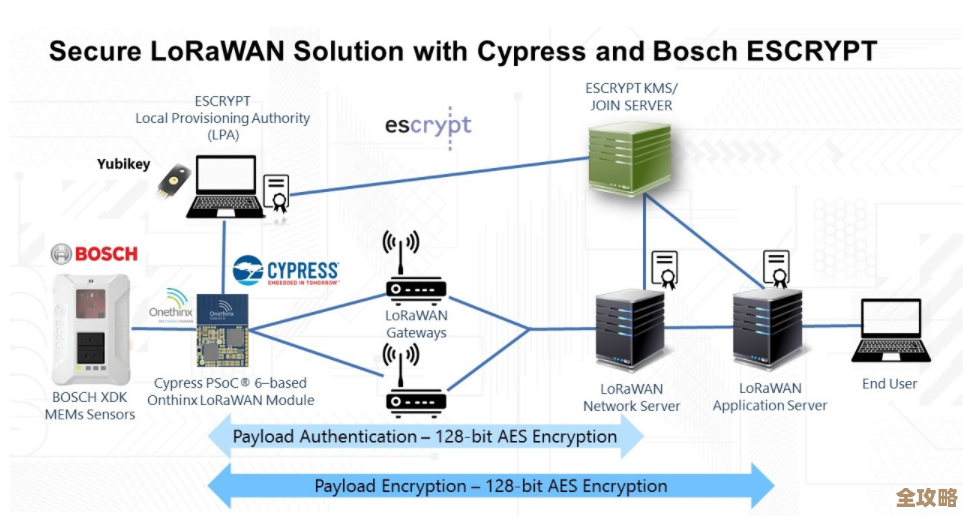

具体到接入阿里云物联网平台的过程,PSoC 6与Link TEE的结合展现了其强大的安全优势,每一台需要连接到阿里云IoT平台的设备都需要一个唯一的身份标识(DeviceSecret),这个秘密是设备与云端建立可信通信的基石,在传统方案中,这个密钥可能以明文形式存储在闪存中,存在被提取的风险,而现在,利用PSoC 6的硬件安全特性和Link TEE,这个关键的DeviceSecret可以在芯片出厂时就被安全地注入到其内部受保护的存储区域(如PSoC 6的嵌入式安全元件)中,此后,当设备需要与阿里云进行TLS加密通信时,Link TEE环境内的安全应用会调用这个密钥进行加密签名,但密钥本身永远不会离开安全芯片的保护区,这意味着,在整个设备生命周期内,即使设备端的应用程序被恶意软件控制,攻击者也无法直接读取到核心密钥,从而确保了设备身份的唯一性和不可篡改性。

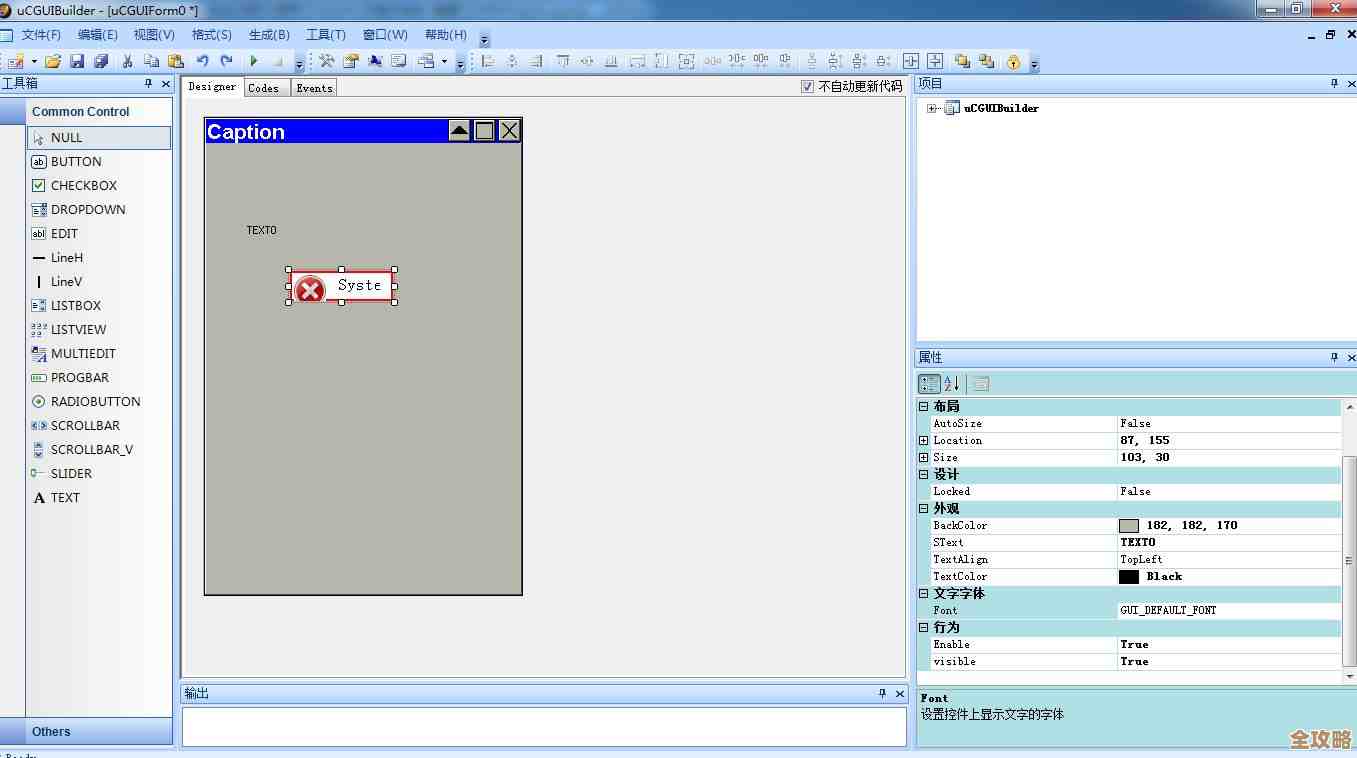

这种方案还简化了开发者的工作,阿里云Link TEE提供了一套完整的“安全接入套件”,屏蔽了底层硬件的复杂性,开发者无需深入钻研复杂的安全硬件编程,只需要调用Link TEE提供的标准接口,就能实现安全启动、安全存储、安全连接等关键功能,这大大降低了在产品中实现高等级安全门槛,加速了产品的上市时间。

赛普拉斯PSoC 6微控制器与阿里云Link TEE的结合,构建了一个从芯片硬件根基到云端服务的“端到端”安全信任链,它通过硬件隔离创建了一个安全的“保险箱”(TEE),并由阿里云Link TEE这个“智能管家”进行标准化管理,这种设计确保了物联网设备最核心的“身份”和“秘密”得到最高级别的保护,有效防止了密钥泄露、设备克隆、数据窃取等安全威胁,真正让物联网设备的安全设计迈上了一个新的台阶,为万物互联的可靠发展奠定了坚实的安全基础。 结束)

本文由盘雅霜于2026-01-18发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/83215.html