虚拟机安全问题越来越复杂,控制不好就麻烦大了,真得多注意这些风险

- 问答

- 2026-01-04 00:05:14

- 10

虚拟机安全问题越来越复杂,控制不好就麻烦大了,真得多注意这些风险,这话可不是危言耸听,随着企业越来越多地把业务搬到云端,依赖虚拟机来运行各种应用,安全问题已经从原来的“外围防护”变成了“处处都可能失守”的复杂局面,以前可能觉得有个防火墙就够了,现在可完全不是那么回事了。

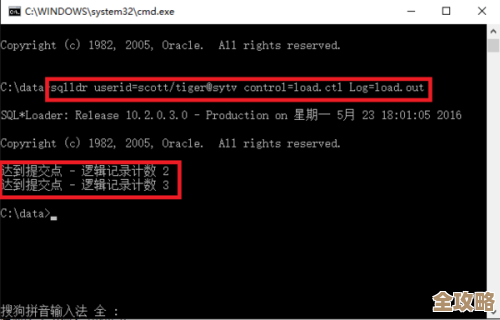

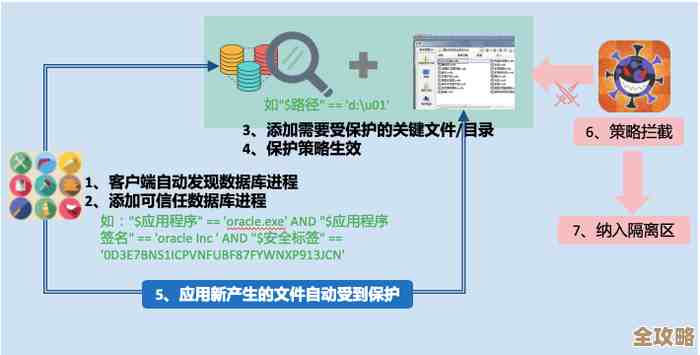

首先一个核心问题是,虚拟机都跑在一台物理服务器上,这叫宿主机,如果攻击者拿下了这台宿主机,那上面跑的所有虚拟机,就像是砧板上的肉,几乎可以任人摆布,根据网络安全公司趋势科技的一份分析报告,这种针对虚拟化层(也就是管理所有虚拟机的那个核心软件,比如VMware的ESXi)的攻击,虽然技术门槛高,但一旦成功,破坏力是灾难性的,管理员通过一个叫“管理程序”的软件来操控所有虚拟机,这个管理程序就成了兵家必争之地,如果它存在漏洞被利用,攻击者就能看到所有虚拟机的数据,甚至直接让整个虚拟机平台瘫痪,这就像是一栋大楼的总钥匙丢了,那所有房间都失去了安全感。

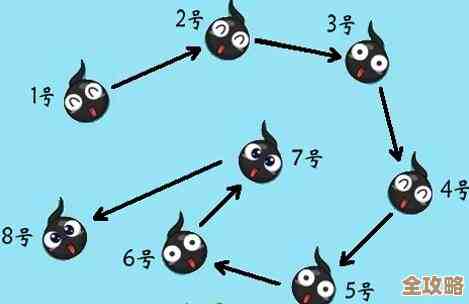

虚拟机之间也并非井水不犯河水,理想情况下,它们应该是相互隔离的,但现实很骨感,有一种风险叫“虚拟机逃逸”,这是最可怕的情形之一,意思是,攻击者先攻破一个安全性较差的虚拟机,然后利用虚拟化软件本身的漏洞,从这个“牢笼”里跑出来,直接攻击宿主机或者其他更重要的虚拟机,这就好比监狱里的一个犯人,不仅自己越了狱,还把整个监狱的控制系统给破坏了,放出了所有囚犯,2019年就曝出过针对VMware ESXi、Workstation等产品的严重漏洞,成功利用可以实现虚拟机逃逸,当时引起了很大震动,千万别以为把一个有风险的应用放在虚拟机里就万事大吉了,它可能成为撕开整个防线缺口的起点。

虚拟机有个特点就是容易“生”也容易“死”——可以快速创建、复制、迁移或销毁,这带来了便利,也带来了新的麻烦,一个虚拟机被创建出来,如果用的是带毒或者存在安全漏洞的模板(通常叫“黄金镜像”),那么这个“病根”就会传染给所有由此模板生成的新虚拟机,造成大面积的脆弱点,当一个虚拟机完成任务被删除时,如果只是简单地在系统里删掉,它占用的硬盘空间可能并没有被彻底擦除干净,下一个虚拟机可能会被分配到这块没清干净的空间上,从而看到之前虚拟机的敏感数据碎片,造成信息泄露,这就像你租了一个退租后没打扫干净的房间,发现了上一个租客的私人信件。

还有虚拟机蔓延的问题,因为创建虚拟机太方便了,部门里可能随随便便就建了很多台,时间一长,连管理员自己都搞不清到底有多少虚拟机在运行,哪些是重要的,哪些已经没人用了,这些被遗忘的虚拟机,往往系统老旧,漏洞百出,也没人打补丁,成了网络安全里的“幽灵资产”,是攻击者最喜欢找的软柿子,它们可能静静地躺在角落里,早就被攻陷,变成了攻击者长期潜伏的基地,用来挖矿或者当做跳板攻击其他系统,而管理员还浑然不觉。

虚拟网络的配置也比物理网络更灵活、更复杂,在虚拟环境里,可以轻松地创建出复杂的虚拟交换机、路由器和防火墙规则,但如果配置不当,比如错误地让不同安全等级的虚拟机直接互通,就可能让攻击者在内网里长驱直入,传统网络安全设备可能根本看不到虚拟机内部流量的异常,因为它们的流量可能只在服务器内部流转,根本不经过物理网络线缆,这就形成了盲区。

人的因素也很关键,管理虚拟化平台的管理员权限极大,如果他们操作失误,或者账号凭证被盗,整个虚拟环境都可能面临巨大风险,很多企业可能把开发、测试甚至生产环境都放在同一套虚拟化架构上,如果权限划分不清,一个开发人员可能不小心就能访问到包含真实用户数据的生产系统,这风险可就太大了。

虚拟机技术带来了巨大的效率和灵活性,但安全挑战也随之升级,变得多层次、相互关联,它不再是装个杀毒软件就能搞定的事,需要从管理程序安全、虚拟机镜像管理、虚拟网络隔离、生命周期管理、权限控制等多个方面系统性地考虑和防护,控制不好,真的会惹上大麻烦,所以真得时时刻刻把这些风险放在心上,采取切实的措施来应对。

本文由邝冷亦于2026-01-04发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/73997.html