MySQL报错MY-013602关于TLS配置问题,远程帮忙修复故障怎么弄

- 问答

- 2025-12-29 22:43:40

- 4

主要综合自MySQL官方文档版本8.0及更高版本的说明、Percona和SeveralNines等数据库技术社区的相关故障排查指南,以及常见的数据库管理实践经验。)

客户打电话来说数据库连不上了,日志里全是MY-013602这个错误,别慌,这个错误说白了就是MySQL想用更安全的TLS协议跟客户端通信,但咱们当前的配置没跟上趟儿,它不知道该怎么握手了,TLS你可以简单理解成给数据传输加密的那层保护壳。

错误信息通常长这样:“MY-013602 [Note] Communications: TLSv1.3 and TLSv1.2 are disabled。 Falling back to TLSv1.1 and TLSv0, but future versions will require explicit enablement。” 或者在有些版本里会更直接地说找不到可用的TLS上下文,核心意思就是,MySQL服务器启动时,它想用的那些现代、安全的TLS版本(比如TLSv1.2、TLSv1.3)因为配置问题没能成功加载,结果它只好降级去用一些老的、不那么安全甚至已经过时的协议版本(比如TLSv1.0、TLSv1.1),而且MySQL还警告说,以后的新版本可能就不支持这种降级行为了,你得赶紧把配置弄对。

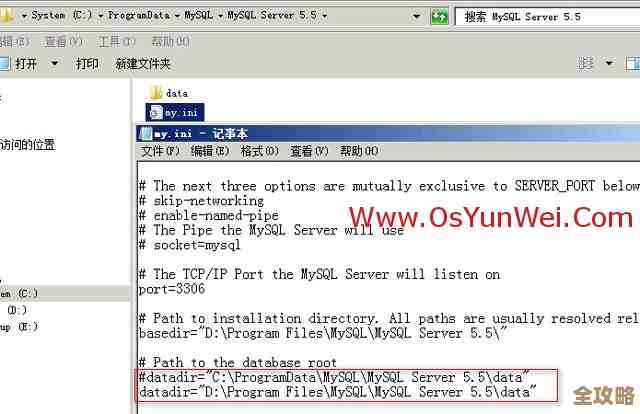

远程帮忙修复,第一步肯定是先看到底发生了什么,你需要让客户把MySQL的错误日志文件发过来,这个文件一般在MySQL的数据目录下,名字通常是hostname.err,找到最近报错时间点的日志,重点看MY-013602出现的前后文,有没有其他相关的错误提示,比如关于SSL证书或密钥文件的错误。

咱们就像侦探一样,一步步排查可能出问题的地方,最常见的原因就那么几个,按着顺序检查能省不少时间。

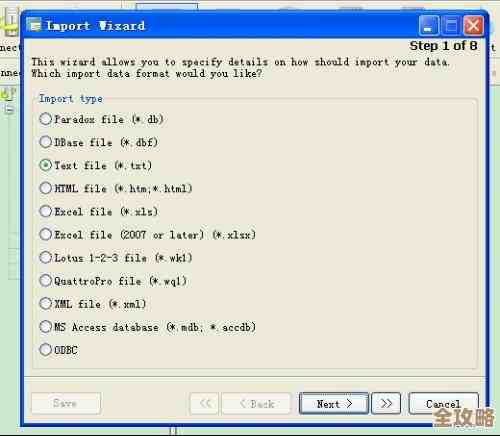

第一,检查TLS相关的文件还在不在,权限对不对。 MySQL需要几个文件来建立TLS连接:服务器证书(通常叫server-cert.pem)、服务器私钥(server-key.pem)和证书颁发机构(CA)证书(ca.pem),这些文件的位置是在MySQL的配置文件(通常是my.cnf或my.ini)里用参数指定的,让客户在服务器上找找这些文件,用ls -l命令看看它们是否存在,如果文件不见了,那肯定报错。

光存在还不够,MySQL的运行用户(比如mysql用户)必须有权读取这些文件,用ls -l命令看文件权限,私钥文件server-key.pem的权限应该非常严格,理想情况下只能是MySQL用户自己能读能写(权限显示像是-rw-------),其他用户不应该有任何权限,证书文件(server-cert.pem和ca.pem)可以是MySQL用户可读(比如-rw-r--r--),如果权限不对,就用chown和chmod命令改过来,比如chmod 600 server-key.pem。

第二,仔细核对配置文件里的路径。 有时候文件都在,权限也对,但配置文件里写的路径可能拼错了,或者用了相对路径导致MySQL启动时找不到,让客户检查my.cnf文件中[mysqld]段落下的这几个参数:

ssl_ca:指定CA证书文件的路径。ssl_cert:指定服务器证书文件的路径。ssl_key:指定服务器私钥文件的路径。 确保这些路径百分百正确,最好是写绝对路径(就是从根目录开始的完整路径),这样最保险。

第三,检查TLS协议版本配置。 MySQL允许你通过参数明确指定允许使用哪些TLS协议版本,有时候可能是配置不小心把新版本给禁用了,查看my.cnf里有没有tls_version或者admin_tls_version这样的参数,它们的值可能是一串像TLSv1.2,TLSv1.3的列表,如果这里只写了老的版本,或者没包含服务器支持的版本,也可能导致问题,一个简单的临时测试方法是,如果业务允许,可以尝试注释掉这个参数,让MySQL使用默认支持的版本(通常是系统和支持的最高版本),但这不是长久之计,最好还是明确配置为安全的版本。

第四,验证证书和密钥本身有没有问题。 文件存在和路径正确不代表文件本身是好的,可能证书过期了,或者密钥文件损坏了,可以让客户用OpenSSL命令简单检查一下,检查私钥是否有效:openssl rsa -in /path/to/server-key.pem -check -noout,检查证书信息:openssl x509 -in /path/to/server-cert.pem -text -noout,如果这些命令报错,说明文件可能损坏或者格式不对。

第五,检查MySQL的SSL功能是否真的编译和支持了。 虽然现在大多数发行版的MySQL都默认支持SSL,但以防万一,可以连接上MySQL(如果还能本地连接的话),执行命令SHOW VARIABLES LIKE '%ssl%';,看看have_ssl这个变量是不是YES,如果是DISABLED或者NO,那说明这个MySQL实例根本就没开启SSL支持,那你配置TLS相关参数自然就没用,这种情况可能需要重新安装一个带SSL支持的MySQL版本。

第六,考虑系统级OpenSSL库的问题。 MySQL是依赖系统上的OpenSSL库来实现TLS的,如果系统的OpenSSL库版本太老,不支持TLSv1.2或更高版本,或者库文件损坏、版本冲突,也可能导致这个问题,可以检查一下系统OpenSSL版本openssl version,如果非常老(比如低于1.0.1),可能需要考虑升级系统或OpenSSL库,但这步操作影响大,要非常谨慎。

远程修复的关键是和客户保持清晰沟通,一步一步引导他执行检查命令,并把结果反馈给你,每完成一步排查,最好重启一下MySQL服务(systemctl restart mysql 或 service mysql restart),然后立刻查看错误日志,看MY-013602错误是否消失,是否变成了正常的TLS初始化成功的提示。

如果以上所有步骤都检查过了,问题依旧,那可能就需要更深入的排查,比如用strace工具跟踪MySQL启动过程看它在哪里读文件失败,或者查看更详细的调试日志,但通常情况下,问题就出在前三步:文件丢失、路径错误、权限不对,把这些基础项仔细过一遍,十有八九就能解决MY-013602这个报错,让MySQL的TLS配置恢复正常。

本文由称怜于2025-12-29发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/70911.html