远程安全连上MSSQL数据库那些新方法,别再担心数据被偷了

- 问答

- 2025-12-29 17:55:13

- 5

说到远程安全地连接MSSQL数据库,很多人可能还停留在使用传统的VPN或者直接暴露数据库端口加防火墙规则的老方法上,这些方法要么设置复杂,要么潜在风险较高,随着云计算和网络安全技术的发展,现在确实出现了一些更现代、更注重安全性的新方法,这些方法的核心思想可以概括为“永不信任,始终验证”和“最小权限原则”,意思就是默认不信任任何连接,每个连接都必须经过严格的身份验证,并且只授予完成工作所必需的最低权限。

一个非常重要的新方法是使用云服务商提供的私有连接服务,如果你把MSSQL数据库部署在微软的Azure云上,那么强烈推荐使用 Azure Private Link(来源:微软Azure官方文档),这个方法妙在哪里呢?它能为你的数据库创建一个私有终端,这个终端的IP地址只存在于微软的Azure虚拟网络内部,完全不会暴露在公共互联网上,这就好比给你的数据库在一条封闭的、只有特定车辆才能进入的高速公路上开了一个出口,外界的公共网络根本看不到这个出口的存在,想要连接数据库的应用程序,也必须部署在同一个或已连接的虚拟网络里,通过内部IP地址进行通信,这样一来,从根源上就杜绝了来自互联网的扫描和攻击,因为攻击者连你的数据库在哪里都找不到。

对于不在同一个私有网络内的应用或个人需要临时访问的情况,一种非常巧妙的方法是使用反向代理或“堡垒机”服务,并且结合短时效的证书认证,传统的VPN是建立一个广泛的网络通道,一旦VPN凭证泄露,攻击者就能访问网络内的很多资源,而新的思路是使用像 Azure Bastion(来源:微软Azure官方文档)或一些第三方零信任网络访问服务,这些服务本身提供一个安全的、经过强认证的网页或客户端入口,用户先登录到这个服务上,然后再通过这个服务跳转到数据库管理工具或应用程序,更重要的是,结合Just-In-Time(JIT)访问(来源:微软Azure安全中心概念),你可以设置规则,默认情况下所有对数据库的远程访问端口都是关闭的,当有授权的用户确实需要访问时,他需要先申请,系统可以自动或由管理员手动批准,然后防火墙规则会临时打开一个很短的时间窗口(比如2小时),访问结束后端口自动关闭,这极大地减少了攻击面。

第三,在身份验证层面,强制使用Azure Active Directory(Azure AD)身份验证来替代传统的SQL Server账号密码(来源:微软SQL Server安全最佳实践),传统的用户名和密码有可能被弱密码、密码重用或钓鱼攻击所威胁,而Azure AD认证提供了多种更强大的验证方式,包括多因素认证(MFA)、基于证书的认证,甚至无密码认证,这意味着,即使用户的密码被窃取,攻击者如果没有通过手机APP确认或指纹验证等第二道关卡,依然无法登录数据库,将数据库的访问权限与企业的统一身份管理系统绑定,使得员工离职后权限可以即时收回,也大大提升了管理效率和安全水平。

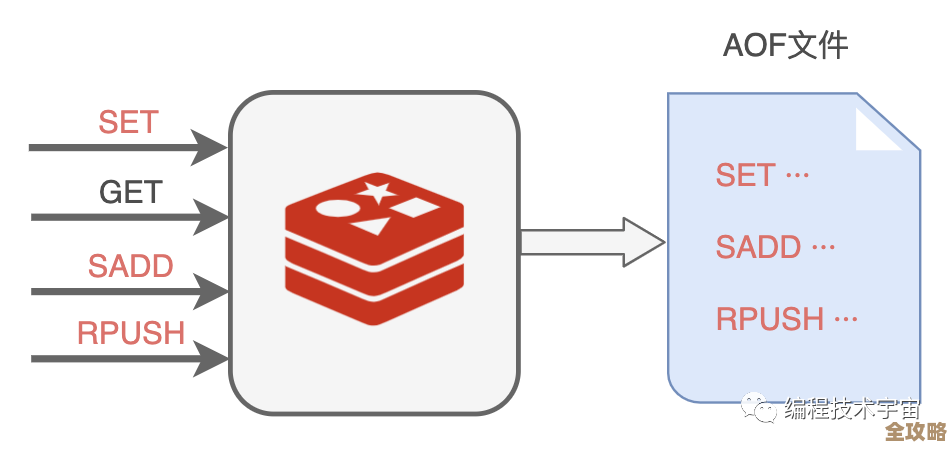

第四,全程加密不容忽视,这里说的不仅仅是连接时的SSL/TLS加密(确保数据在传输过程中不被窃听),还包括透明数据加密(TDE)(来源:微软SQL Server文档)和Always Encrypted技术(来源:微软SQL Server文档),TDE是在数据库存储层面加密整个数据库文件,即使有人偷走了你的硬盘或者备份文件,没有密钥也无法恢复数据,而Always Encrypted技术则更加精细,它允许在客户端应用程序中就加密敏感数据(如身份证号、信用卡号),加密后的数据才发送到数据库服务器,数据库管理员即使有最高权限,也看不到明文的敏感数据,这两种加密技术结合使用,为数据提供了从传输、到存储、再到访问环节的全生命周期保护。

别忘了持续的监控和审计,你可以使用像 Azure SQL 数据库审计(来源:微软Azure SQL数据库文档)或 Microsoft Defender for SQL(来源:微软安全中心文档)这样的工具,它们会持续监控数据库的访问模式,记录下谁在什么时候、从哪里、执行了什么操作,更重要的是,它们利用机器学习来分析这些日志,一旦发现异常行为,比如来自陌生地理位置的登录、大量尝试性查询(可能是在试探数据)、或者异常时间的数据批量下载,系统会立即发出警报,让你能够快速响应潜在的安全威胁。

远程安全连接MSSQL数据库已经不再是简单地“设个复杂密码、改个端口号”就能解决的问题,通过组合使用私有网络连接、零信任代理访问、强制的现代身份验证、全链路数据加密和智能安全监控这一套“组合拳”,你可以构建一个多层次、深度的防御体系,真正有效地降低数据在远程访问过程中被窃取的风险。

本文由帖慧艳于2025-12-29发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/70786.html