Redis漏洞那些事儿,安全风险咋管才靠谱,聊聊总结也不全

- 问答

- 2025-12-27 07:36:53

- 2

说到Redis的安全问题,这事儿还真不是一两句话能说完的,它就像一个你觉着用着挺顺手的老伙计,但要是没看好家门,贼溜进来可就不是拿点小东西那么简单了,咱们就按你给的题目,一件件唠明白。

Redis漏洞那些事儿:门为啥没锁严实?

Redis的设计初衷是为了追求极致的性能,所以在安全方面,早期版本可以说是“裸奔”状态,它的很多安全问题,与其说是技术漏洞,不如说是“配置漏洞”或“管理漏洞”,说白了,很多问题都是因为我们没把它管好。

最经典也最要命的一点就是:默认情况下,Redis是没有密码的,这就好比你在家装了扇金库大门,结果钥匙就插在锁眼里,谁都能拧开,攻击者用个简单的扫描工具,就能在网上找到一大堆对外开放且无密码的Redis服务,一旦连上,你的数据就完全暴露了。

Redis默认会绑定在0.0.0.0这个所有网络接口上,这意味着它不仅允许本地连接,也允许来自世界上任何地方的网络连接,如果你只是在内网用用,这个设置就等于向整个内部网络敞开了怀抱,很多管理员会忘记把这个改成只允许本地(127.0.0.1)连接,或者绑定到特定的内网IP上。

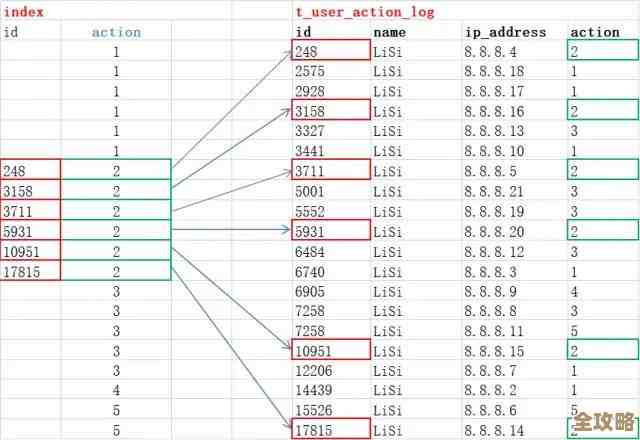

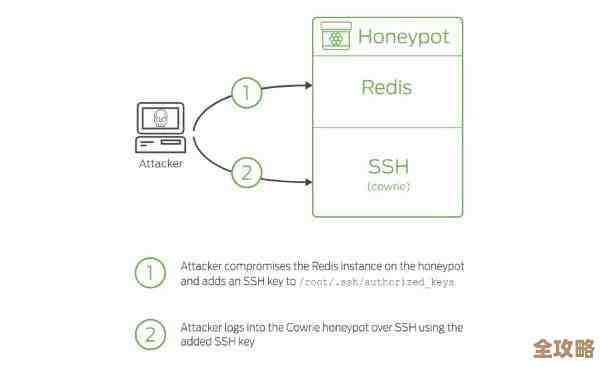

再一个危险操作是,攻击者可以通过Redis的CONFIG命令,直接修改数据持久化文件的路径和文件名,他们通常会把它改成一个已知的系统文件路径,比如/var/spool/cron/crontabs/root(Linux的计划任务文件)或者Web服务器的根目录下的一个网页文件(比如/var/www/html/shell.php),他们再通过Redis写入一些恶意命令或代码,最后保存一下,这样一来,他们就在你的服务器上悄无声息地创建了一个后门计划任务或者一个Webshell,接下来想干嘛就干嘛了,这个手法在黑客圈里几乎是公开的秘密,相关案例在各类安全公司的技术文章里都有详细分析。

还有权限问题,Redis进程默认是以redis这个普通用户身份运行的,这算是个好习惯,但怕就怕在,有些管理员为了图省事,直接让Redis以root超级管理员身份运行,这下好了,攻击者一旦利用了上面说的写文件漏洞,就能用最高权限在系统上为所欲为,危害程度直接拉满。

安全风险咋管才靠谱?给Redis穿上盔甲

知道了门是怎么被撬开的,咱们就得把门锁死,再装上监控,管理Redis的安全风险,核心就一句话:最小权限原则 + 纵深防御。

头等大事,必须设密码,在Redis的配置文件redis.conf里,找到requirepass这个参数,给它设一个又长又复杂的密码,光有密码还不够,因为密码可能在网络里明文传输,所以最好也把protected-mode选项设为yes(这是较新版本的默认值),它能提供一层额外的保护。

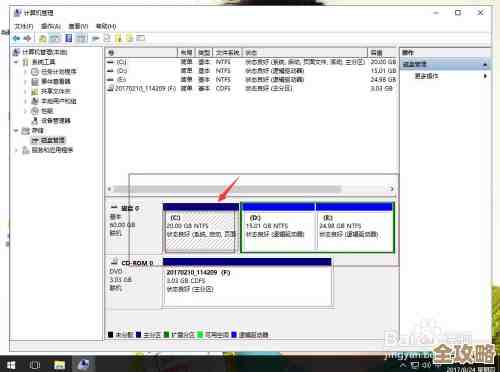

第二,收紧网络枷锁,通过bind配置项,严格限定Redis只监听必要的IP地址,如果只是本机程序用,就绑定0.0.1,如果其他服务器需要访问,就绑定具体的内网IP地址。一定要配置防火墙,只允许可信的IP地址访问Redis的端口(默认6379),其他的一律拒绝,这是最有效的一道外部防线。

第三,废掉危险的命令,在redis.conf里,有个rename-command配置项,可以用来给危险命令改名甚至禁用它,你可以把FLUSHALL(清空所有数据)、CONFIG(修改配置)、EVAL(执行Lua脚本)这些命令改成一个超级复杂的、别人猜不到的名字,或者直接把它重命名为空字符串来彻底禁用,这样就算黑客连进来了,很多破坏性操作也执行不了。

第四,别用root用户跑Redis,这是铁律!确保你的Redis服务是用一个专用的、低权限的系统用户(比如redis用户)启动的,这样即使被攻破,也能把损失降到最低。

保持更新,虽然Redis核心团队很负责,爆出的严重远程代码执行漏洞不多,但也不是绝对没有,关注Redis的官方发布渠道,及时更新到稳定版,修复已知的安全漏洞。

聊聊总结也不全

聊了这么多,其实这些措施也只是把最常见的安全风险给堵上了,谈不上百分百安全,安全是一个持续的过程,不是配置一次就一劳永逸的。

密码管理本身也是个问题,密码太简单容易被爆破,太复杂自己又难记,最好能有一套密钥管理系统,再比如,日志审计很重要,你得定期看看Redis的日志,有没有异常的连接尝试和命令执行,对于特别敏感的数据,还可以考虑使用SSL/TLS加密客户端和Redis服务器之间的通信,不过这会牺牲一点性能。

Redis很快,但它不是个“安全”的数据库,它的安全很大程度上交给了使用它的人,你不能指望它天生就能防贼,得主动给它配置好安全策略,把它放在一个安全的环境里,这就像买了一把好锁,你得记得把它锁上,并且把钥匙收好,不然再好的锁也只是个摆设,希望这些大实话,能帮你把这个能干的老伙计管得更稳妥些。

本文由畅苗于2025-12-27发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/69283.html