密码术语解读:探索其在信息安全中的核心作用

- 问答

- 2025-10-02 19:48:20

- 1

探索其在信息安全中的核心作用

记得我第一次接触“加密”这个词,是在大学的一门选修课上,教授当时举了个例子:如果你给朋友写纸条,但不想被同桌偷看,你会用只有你们俩懂的暗号来写——比如把字母全部向后挪一位(A变成B,B变成C…),这种看似幼稚的操作,其实就是最朴素的加密思想,而如今,加密技术早已从课桌下的纸条,演变成了守护数字世界的基石 🔑。

加密与解密:不只是“锁和钥匙”的游戏

很多人一听到“加密”,就联想到锁和钥匙的比喻,但现实中的加密机制远比这复杂(也更有趣),常见的AES(高级加密标准)算法,它不像物理锁那样只有一把钥匙,而是通过多轮替换、移位等操作,将原始数据(明文)搅成一团乱码(密文),只有掌握密钥的人才能逆向还原它。

但这里有个容易被忽略的细节:密钥管理,我曾经帮一个小公司设置文件加密系统,他们最初把密钥直接存在一个txt文档里(还起了个名字叫“不要打开.txt”😅),结果可想而知——一旦系统被入侵,黑客拿到密钥就像拿到了保险箱的密码本,所以加密本身再强,密钥保管不当也是白搭。

哈希:数字世界的“指纹”机制

哈希函数(Hash)是我个人觉得最酷的密码术语之一,它不像加密那样可逆,而是像给数据生成一个独一无二的“指纹”,你下载软件时官网提供的SHA-256校验值,就是为了让你验证文件是否被篡改。

但哈希也有它的软肋,有一次我遇到一个案例:某平台用MD5(一种旧的哈希算法)存储用户密码,但MD5早已被破解——黑客可以通过“彩虹表”反向推测原始密码,这就像虽然每个人的指纹唯一,但如果有人能伪造指纹,门锁就形同虚设 🚪,所以现在推荐用更安全的算法(如bcrypt),并加入“盐值”(随机字符串)增加破解难度。

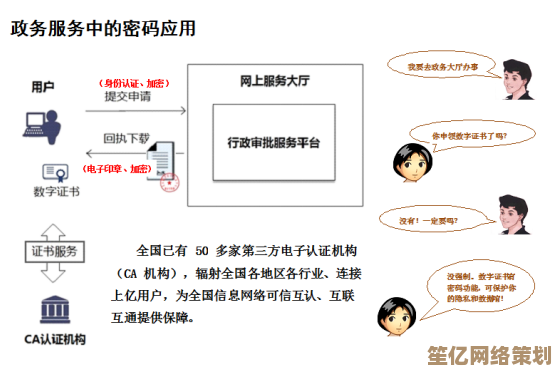

公钥密码学:如何在不安全的线上安全“交钥匙”

对称加密(加密解密用同一把密钥)有个致命问题:怎么把密钥安全地交给对方?于是公钥密码学(非对称加密)出现了:每个人有一对密钥,公钥公开,私钥自己保管,比如用公钥加密的数据,只有私钥能解开。

但现实中,很多人误以为“用了HTTPS(基于公钥机制)就绝对安全”,其实中间人攻击仍然可能发生——比如攻击者伪造证书,让你以为在连银行官网,实际却在向假服务器发送数据,我曾调试过一个钓鱼网站,它的证书看起来几乎和真的一模一样(只是域名多了一个字母)🤯,所以光有技术不够,用户还得养成检查证书习惯。

密码学术语背后的“人因漏洞”

技术再完美,人也可能是最弱的一环,社会工程学攻击”:攻击者根本不破解算法,而是骗你主动交出密码,我朋友的公司就发生过这种事:有人冒充IT部门打电话,说要“验证账号权限”,结果员工真把密码报出去了…(这简直像骗小孩交出手里的糖🍬)

还有,密码策略本身也可能适得其反,比如强制要求“大小写+数字+特殊符号”且每月更换,结果用户干脆把密码写在便利贴上贴显示器边框——安全吗?反而更脆弱了。

密码学是盾牌,但握盾的人也得清醒

说到底,密码术语不是一堆高大上的黑话,而是我们每天在数字生活中无意间依赖的守护者,但从个人经验看,太多人把安全完全寄托于工具,却忽略了自己才是最后一道防线。

安全不是“设置完就忘”的事情,它需要持续学习和警惕,就像我每次看到那些用“password123”当密码的人,都想冲过去摇醒他们——但话说回来,谁没犯过懒呢?😂

(完)

本文由瞿欣合于2025-10-02发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/17215.html

![畅享极速下载体验,yy下载]提供海量资源与稳定服务,轻松获取所需内容](http://waw.haoid.cn/zb_users/upload/2025/10/20251002210034175941003427037.jpg)