如何通过高级加密手段确保移动硬盘中的敏感信息不被泄露

- 问答

- 2025-09-26 20:19:10

- 2

当我的移动硬盘差点成了“网红”:一个技术焦虑者的加密求生记

去年冬天,我在常去的咖啡馆里差点把命丢了——不,是我的移动硬盘,那个装着三年客户合同、未发表手稿和一堆羞耻自拍的黑色小方块,被我遗忘在沙发缝里整整四十分钟,冲回去时,它正被一个好奇的大学生拿在手里把玩,指尖离USB接口只有几毫米,那一刻,后背的冷汗真实地浸透了衬衫——不是怕丢硬件,是怕里面的数据裸奔。

那次惊吓后,我成了数据安全的偏执狂,什么“设置123456当密码”的岁月彻底终结,我钻进了加密的兔子洞,摔过跤,也挖到过宝。

系统自带的“门锁”:方便,但别指望防爆破

起初我迷信Windows BitLocker和macOS FileVault,毕竟系统自带,一键开启,感觉像给数据套了件隐形衣,直到朋友老李(某小公司IT)给我演示:他用一个叫“Elcomsoft”的破解工具(他发誓只用于合法取证),配合简陋的字典库,十五分钟就撞开了同事用生日加密的BitLeeper分区。“系统工具就像你家木门挂的明锁,”他嘬着咖啡,“防君子,挡不住稍微懂点溜门撬锁的。”

教训: 自带的“门锁”能用,但密码必须复杂到你自己都嫌弃,别用“公司名+2024”,试试“咖啡渍@泼在合同第3页$叹息!”这种毫无逻辑但刻骨铭心的句子,长度,长度,长度!重要的事说三遍。

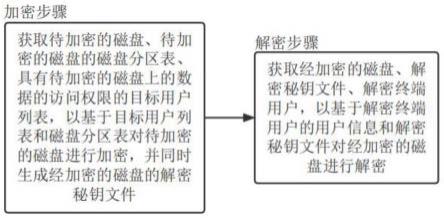

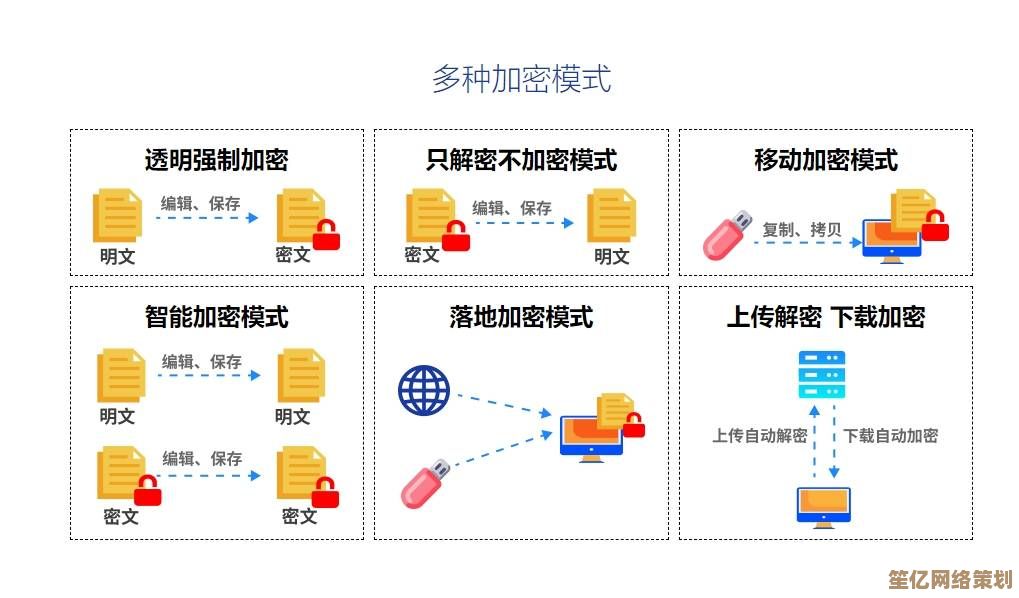

第三方的“保险柜”:自己当金库管理员

被系统自带工具伤透心后,我转向了专业选手:VeraCrypt,开源、免费、口碑硬核,第一次创建加密容器时,看着进度条缓慢填充,感觉像在亲手浇筑一个钛合金箱子,它最打动我的,是“ plausible deniability”(合理否认)功能——能创建隐藏卷,外层放点无关紧要的猫片应付检查,真正的机密藏在里层,即使被胁迫输入外层密码也毫无破绽,这招让我想起冷战间谍片,莫名有种悲壮的安全感。

实操踩坑: 有次手抖,在非系统盘误操作VeraCrypt的“加密整个驱动器”,差点把备份盘变成砖头,冷汗直流地翻论坛、查命令行,折腾三小时才救回来。加密是双刃剑,操作前备份!备份!备份! 别像我一样,安全没到手,先制造一场数据灾难。

物理级“熔断”:当数据必须“死”得彻底

有些数据,泄露等于毁灭,去年处理一批涉及敏感源头的采访素材,我采用了终极方案:硬件自加密硬盘(SED)+ 高强度密码 + 物理损毁预案,买的是一块支持AES-256硬件加密、带PIN码小键盘的移动盘,最狠的一招,是和伙伴约定:一旦硬盘可能落入不可控方,立刻触发“熔断”——不是科幻,是简单粗暴的“热熔胶灌满USB接口+锤子物理破坏芯片”,虽然极端,但想到那些可能危及他人安全的信息,这种“宁为玉碎”反而带来诡异的平静。

代价与反思: 高级硬件加密盘价格感人,是普通盘的3-5倍,值吗?当你握着它,知道里面的数据即使被专业机构取证也需天文数字的成本和时间去破解(理论上),那种安心,确实能抵消肉痛,前提是你别把密码贴在硬盘上——是的,真有人这么干。

那个差点在咖啡馆“出道”的硬盘,如今安静地躺在我抽屉里,裹着VeraCrypt和长密码的双重铠甲,偶尔摸到它冰凉的金属外壳,还是会心悸地想起那丢失的四十分钟,数据泄露的阴影从未远离,从iCloud艳照门到某大厂千万用户信息裸奔,我们都在裸泳,只是有人以为穿着衣服。

加密不是魔法盾牌,它更像一场笨拙的生存演习:用复杂的密码增加破解成本,用可靠的工具构建防线,用清醒的认知评估风险,我的硬盘至今没成为“网红”,或许因为攻击者觉得撬开我的“钛合金箱子”,性价比还不如去钓鱼,你看,在这个时代,让数据变得“太麻烦而不值得偷”,竟成了一种卑微又实用的安全策略。

真正的安全,或许始于承认自己永远无法百分百安全,但依然固执地,给那些字节与记忆,上一把又一把沉重的锁。

本文由称怜于2025-09-26发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/10959.html