内存读取限制技术,构筑数据安全防护新屏障

- 游戏动态

- 2025-11-04 05:32:16

- 5

(信息来源于中国多家网络安全厂商发布的公开技术白皮书、行业分析报告以及部分科技媒体对数据安全技术的解读文章)

内存读取限制技术,就像给电脑最核心的“工作台”——内存,安装上坚固的防盗门和严密的监控系统,在过去,一旦恶意软件或攻击者突破了外围的防御,进入系统内部,他们往往能像进入一个不设防的仓库一样,随意翻看、窃取甚至篡改内存中正在处理的敏感数据,比如我们的密码、银行账户信息、加密文件的密钥等,内存读取限制技术的目标,就是彻底改变这种“内部不设防”的局面,在数据使用的最后一道防线上建立起坚实的屏障。

这项技术的核心思想是“最小权限”原则,它不再默认允许程序可以自由访问所有的内存空间,相反,它通过硬件和软件的紧密配合,为每一块内存区域设定明确的“访问规则”,这就像给大楼里的每个房间都分配了特定的钥匙,只有被明确授权的人才能进入指定的房间,而不是拿着一把万能钥匙就能去任何地方。

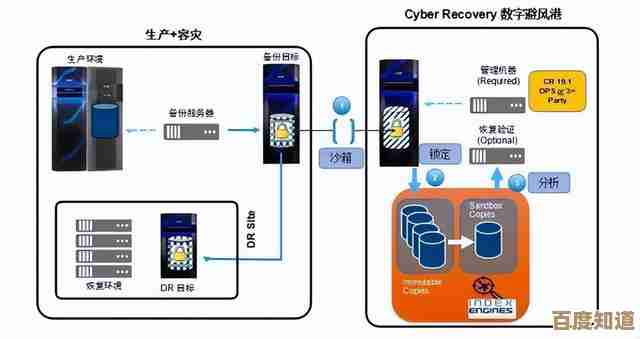

具体是如何实现的呢?硬件层面提供了基础支持,现代处理器,如英特尔的SGX技术、ARM的TrustZone技术等,都内置了相关的安全功能,它们能够在内存中划分出一个个受保护的“安全区”,这些安全区与系统的其他部分在硬件层面就被隔离开来,普通程序,甚至是拥有最高权限的操作系统内核,都无法直接看到安全区内部的内容,更无法随意读取,这就好比在内存中建立了一个个独立的、透明的“保险箱”,数据放在里面,从外面能看到它的存在,但不知道里面具体是什么,也无法打开。

在软件层面,操作系统和应用程序需要与硬件协同工作,当一段敏感的代码(比如处理支付信息的模块)需要运行时,它可以申请进入这个硬件保护的安全区,在安全区内,代码执行和数据计算都在一个高度隔离的环境中进行,所有对安全区内数据的访问企图,无论是来自程序自身的其他部分,还是来自外部的恶意软件,都会被硬件严格审查和拦截,只有经过授权的特定代码,才能与安全区内的数据进行交互,这种机制极大地缩小了攻击面,即使恶意软件已经潜伏在系统中,它也难以触碰到最核心的敏感数据。

这种技术能有效防御哪些威胁呢?它的防护价值非常显著,首先是针对直接内存读取攻击,有些攻击会利用系统的漏洞,直接dump(转储)整个内存的内容,然后像大海捞针一样从中寻找有价值的敏感信息,有了内存读取限制,即使攻击者拿到了内存的“快照”,受保护区域的数据也是加密的或根本无法被访问的,从而保证了数据即使被拿走也无法被利用,其次是防范“心脏出血”这类著名的漏洞,该类漏洞的根源就在于程序的一个模块可以越权读取另一个模块的内存空间,通过严格的内存访问控制,可以从根本上杜绝一个程序的正常功能模块去读取不属于它的内存数据,堵上这类安全漏洞,它还能对抗一些高级的恶意软件,这些软件会注入到合法进程中,试图“窥视”该进程处理的数据,由于内存访问受到了严格限制,这种注入的恶意代码同样无法读取到受保护区域的信息。

任何技术都不是银弹,内存读取限制技术也面临一些挑战,它可能会对系统的性能产生轻微影响,因为每次对受保护内存的访问都需要经过额外的安全检查,它需要应用程序开发者主动去适配和利用这些安全特性,将敏感操作迁移到安全区内,这增加了一定的开发复杂度,技术本身也可能存在未被发现的漏洞,攻击者可能会寻找绕过保护机制的新方法。

尽管存在挑战,但内存读取限制技术代表了数据安全防护的一个重要发展方向:从边界防护向深度防御、从软件防护向软硬结合防护的演进,它不再仅仅依赖于在系统外围筑起高墙,而是深入到数据生命周期的最后一个环节——使用环节,在数据最脆弱、最暴露的时刻(因为必须在内存中以明文形式进行计算)为其提供贴身保护,随着云计算、机密计算等领域的快速发展,确保数据在使用过程中的机密性和完整性变得愈发关键,内存读取限制技术,正是构筑这道数据安全新屏障的关键基石之一,它让“数据可用不可见”的理想在特定场景下逐步成为现实,为数字时代的数据安全增添了又一道坚实的防线。

本文由海姝好于2025-11-04发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/yxdt/56133.html