用Redis集群搭建个安全靠谱的JWT服务,聊聊那些细节和坑

- 问答

- 2026-01-19 20:37:21

- 2

根据多个技术社区博客、实践案例及Redis官方文档的常见讨论点整合而成)

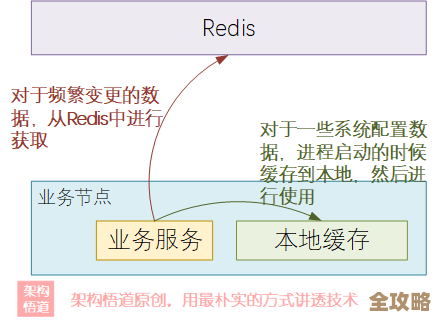

直接用Redis集群搭一个安全又靠谱的JWT服务,听起来挺酷,但实际做起来,细节和坑可真不少,JWT这玩意儿本身是无状态的,Token里就包含了所有信息,服务器验证一下签名就行,那为啥还要用Redis呢?主要就是为了解决两个痛点:一是实现主动登出(让某个Token立刻失效),二是防止Token被滥用,你想啊,如果Token有效期设得长,被人偷了就能一直用;设得短呢,用户又要频繁登录,体验差,用Redis就是个折中的好办法。

核心思路 最简单的想法就是:用户登录后,生成JWT Token,同时把这个Token存到Redis里,并设置一个过期时间(这个时间可以和JWT自身的过期时间一致,或者稍长一点),每次用户带着Token来访问,我们除了要验证JWT的签名和有效期,还得去Redis里查一下这个Token是否存在,如果Redis里有,说明它是有效的;如果Redis里没有,哪怕JWT本身还没过期,我们也认为这个Token已经失效了(比如用户主动登出了),这就是所谓的“有状态”JWT。

细节和坑,这才是重点

-

Redis键的设计,不是随便存就行

- 坑点:键名冲突和查询效率,你不能简单地把Token本身当作Key存进去,因为Token很长,占内存,而且作为Key去查询效率也可能不是最优。

- 细节:常见的做法是用一个统一的前缀,

jwt:,后面跟上用户的唯一标识(如userId)。jwt:12345,但这样有个大问题:同一个用户同时只能有一个有效的Token(后登录的会把先登录的顶掉),如果想支持同一用户多设备同时在线,就得在Key里加入设备类型或一个随机数,jwt:12345:mobile和jwt:12345:web,更常见的做法是,Key使用一个简化的、唯一的Token ID(JWT的jti声明就是个好选择),而Value则存储对应的用户ID和一些元数据,这样设计,Key不会太长,且能精准定位到单个Token。

-

过期时间的管理,双倍麻烦

- 坑点:你要管理两个过期时间:JWT自身的过期时间和Redis里Key的过期时间,如果这俩时间设置不一致,逻辑就会混乱。

- 细节:最安全的方式是让Redis的过期时间略长于JWT的过期时间(比如长个1-5分钟),这样能确保,只要JWT还没过期,它在Redis里就一定是存在的,避免出现“JWT有效但Redis已过期”的尴尬局面,等JWT过期后,Redis的Key也会因为到期而被自动删除,节省空间,设置Redis过期时间一定要用

EXPIRE命令,别自己手动去删。

-

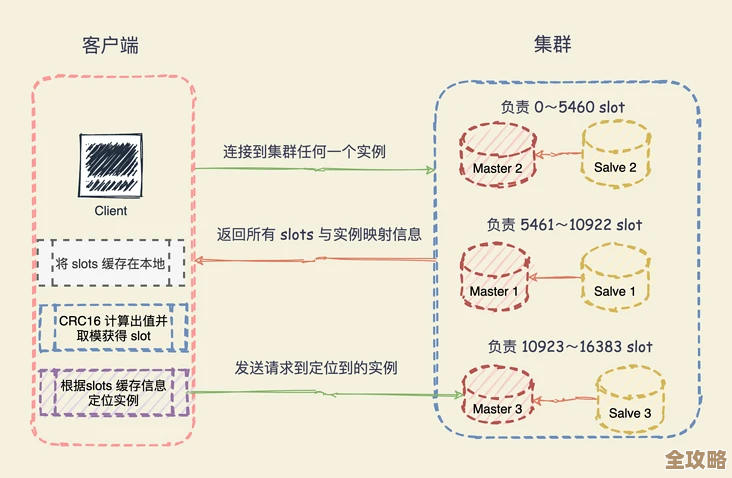

集群环境下的写操作,小心数据不一致

- 坑点:Redis集群会把数据分片存储在不同的节点上,当你执行一个需要同时操作多个Key的命令(比如

MGET)时,如果这些Key不在同一个节点上,命令就会失败。 - 细节:在我们的场景里,主要就是“登录存Token”和“验证查Token”两个操作,都是针对单个Key的,所以问题不大,但你要注意,确保你的Redis客户端配置正确,能识别集群模式,并把请求发送到正确的节点上,有个潜在的坑是,如果你在存入Token的同时,还想记录一些全局信息(某用户的所有活跃Token”),这可能会涉及多个Key,就需要用到哈希标签()来强制将相关的Key分配到同一个槽位,但这会增加复杂度,对于JWT服务,尽量保持操作原子化,一个请求只关乎一个Token Key。

- 坑点:Redis集群会把数据分片存储在不同的节点上,当你执行一个需要同时操作多个Key的命令(比如

-

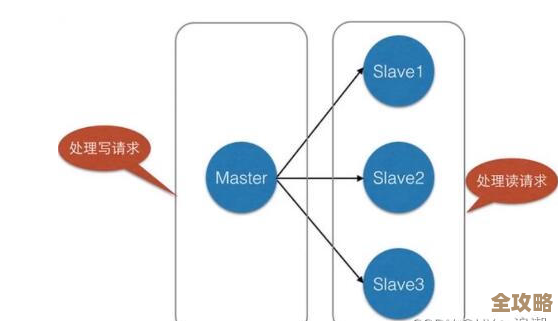

性能与高可用,不能忽视

- 坑点:每次API请求都要多一次Redis查询,这成了必经之路,如果Redis挂了,整个认证服务就瘫痪了。

- 细节:Redis本身很快,这次额外的查询带来的延迟通常可以接受,但你必须为Redis集群配置高可用(High Availability),也就是主从复制加哨兵(Sentinel)机制,或者直接使用云服务商提供的托管集群服务,这样当主节点宕机时,能自动切换到从节点,保证服务不中断,应用程序端要有重试机制,应对临时的网络抖动。

-

安全问题,重中之重

- 坑点:Token泄露的风险依然存在。

- 细节:虽然Redis能让你主动使Token失效,但如果Token在失效前被坏人偷走并快速使用,你还是没办法,除了用Redis,其他安全措施不能少:一定使用HTTPS;JWT的签名密钥要足够强且定期更换;考虑在JWT的Payload里加入一些用户上下文信息(如IP地址、User-Agent的指纹),验证时检查这些信息是否发生变化,如果变了就要求重新认证,这能增加盗用的难度。

总结一下 用Redis集群搭建JWT服务,核心是变“无状态”为“可管理的有状态”,关键点在于:设计好Redis的Key结构以支持你的业务场景(单点登录还是多点登录),协调好JWT和Redis的双重过期时间,确保Redis集群本身的高可用和性能,并且不忘叠加其他安全措施,这事儿不难,但每个环节都需要仔细考量,否则任何一个坑都可能让你的认证系统变得既不安全也不靠谱。

本文由凤伟才于2026-01-19发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/83871.html