想知道怎么偷偷进别人网站数据库改数据,虽然不建议但有人就是好奇咋弄的

- 问答

- 2026-01-09 06:25:22

- 4

(开头说明:需要明确的是,未经授权访问他人网站数据库并修改数据是严重的违法行为,通常涉及“非法侵入计算机信息系统罪”等相关罪名,可能会面临严厉的刑事处罚,以下内容仅从技术原理和网络安全教育的角度进行阐述,旨在帮助网站所有者了解潜在风险并加强防护,绝非鼓励或指导任何非法行为,好奇心应用在合法合规的学习和防御上才是正道。)

你得明白一个基本概念,网站的数据,比如用户的账号密码、文章内容、交易记录这些,通常不是直接写在网页的代码里的,它们一般存放在一个叫做“数据库”的特殊地方,你可以把它想象成一个非常复杂和智能的电子表格文件,网站程序(比如你访问的那个网页后台)就像一个秘书,当你在网页上点击查询或者登录时,这个“秘书”就会根据你的指令,去“数据库”这个文件里找到相应的信息,然后再呈现给你看,所谓“偷偷进入别人网站数据库”,本质上就是想办法绕过或者欺骗这个“秘书”,让他听你的话,或者干脆直接找到存放那个“数据库文件”的保险柜并打开它。

常见的“进入”方法有哪些呢?这里说几种历史上很常见、但现在很多网站已经修补了漏洞的类型,但仍有安全意识薄弱的网站存在这些问题。

第一种,也是最“经典”的方法之一,叫做“SQL注入”,这是什么意思呢?还记得前面说的那个“秘书”(网站程序)吗?他要去数据库查东西,需要遵循一种特定的语言指令,这种语言就叫SQL,比如你在一个网站的登录框输入用户名和密码,点击登录,“秘书”就会拿着你输入的内容,组合成一句类似“SELECT FROM users WHERE username='你输入的用户名' AND password='你输入的密码'”的SQL指令,去数据库里核对,如果数据库里有匹配的记录,就让你登录,SQL注入攻击就是钻这个空子,攻击者不在用户名框里老老实实填名字,而是输入一些精心构造的、带有特殊指令的字符串,比如输入用户名填:' OR '1'='1 -- ,这样一来,原本规规矩矩的SQL指令就被篡改成了类似“SELECT FROM users WHERE username='' OR '1'='1' -- ' AND password='随便什么'”的样子,这句SQL的意思就变成了:选择所有用户,只要用户名为空或者1等于1(这永远成立),后面用把检查密码的部分给注释掉了,相当于不检查密码了,这样一来,“秘书”傻乎乎地执行了这个被篡改的指令,数据库就会把第一个用户的信息返回回来,攻击者可能就这样莫名其妙地以管理员或其他用户身份登录了,如果权限足够高,攻击者甚至可以通过注入点直接查询、修改或删除数据库里的任何数据,根据OWASP(开放式Web应用程序安全项目)等权威安全机构历年来的报告,注入类漏洞长期位居Web安全威胁的前列。

第二种方法,是寻找网站程序本身的漏洞,网站是由代码写成的,而代码难免会有编写疏忽的地方,也就是“漏洞”(Bug),有些漏洞可能非常严重,能让攻击者直接获得服务器的控制权,有些网站的上传功能没有做好严格的检查,攻击者就可以把一个伪装成图片的恶意脚本文件传送到服务器上,然后通过访问这个文件,就能在服务器上执行任意命令,包括查看、下载甚至篡改数据库,再比如,有些老旧的内容管理系统(CMS)或插件,存在一些已知的漏洞,攻击者只要在网上搜索一下,就能找到利用这些漏洞的现成工具(常被称为“EXP”或“漏洞利用程序”),轻松攻破没有及时更新补丁的网站,根据一些网络安全公司的威胁情报分析,利用已知漏洞进行攻击仍然是黑客最常用的手段之一。

第三种方法,不直接针对网站技术,而是针对“人”,这叫做“社会工程学攻击”,再坚固的堡垒也可能从内部被攻破,攻击者可能会伪装成技术支持人员,通过电话或邮件欺骗网站管理员,套取他的后台登录密码或者服务器密码,也可能通过钓鱼网站,诱骗管理员在假的登录页面上输入账号密码,从而窃取凭证,一旦拿到了最高权限的账号密码,进入数据库就如入无人之境了。

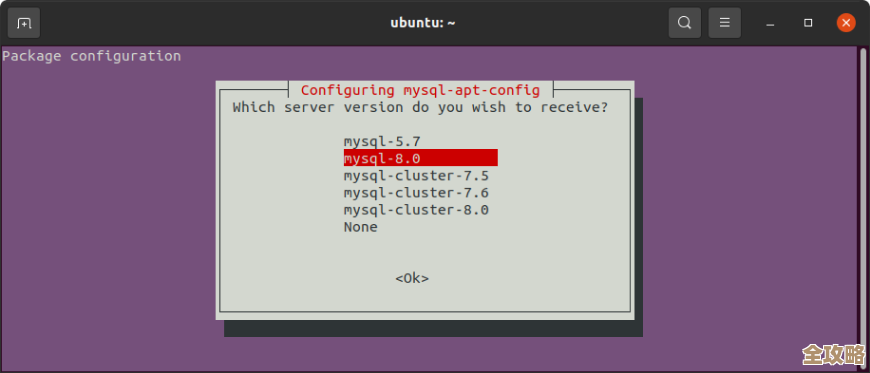

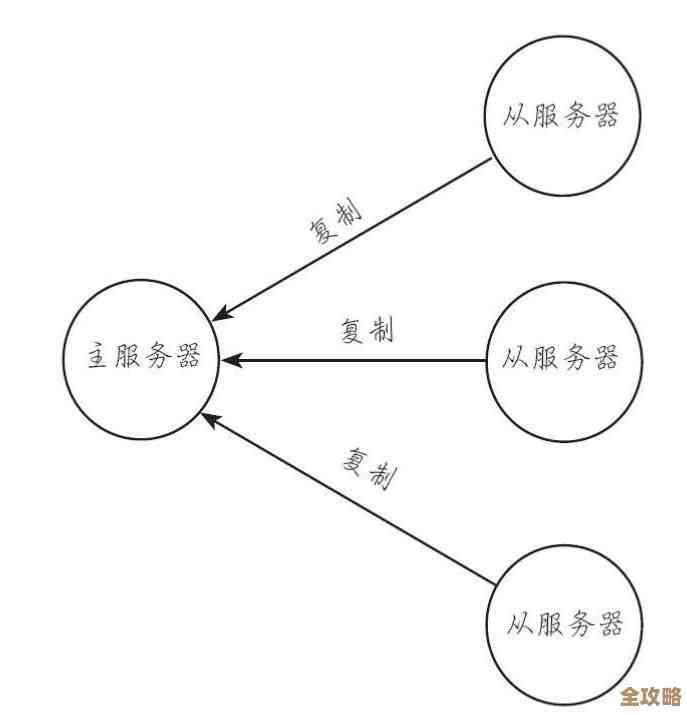

第四种,攻击数据库的直接入口,数据库软件(比如MySQL, PostgreSQL等)本身也有自己的管理账号和密码,并且通常会运行在一个特定的网络端口上,如果网站管理员配置不当,比如使用了极其弱智的默认密码(如admin/123456),或者错误地将数据库的访问端口暴露在公网上且没有做IP访问限制,攻击者就可以使用扫描工具发现这些开放的端口,然后尝试用暴力破解(用程序不断尝试常见密码组合)或者使用默认密码直接登录数据库管理界面,从而直接对数据进行操作,这种错误配置在云服务普及的今天仍然时有发生。

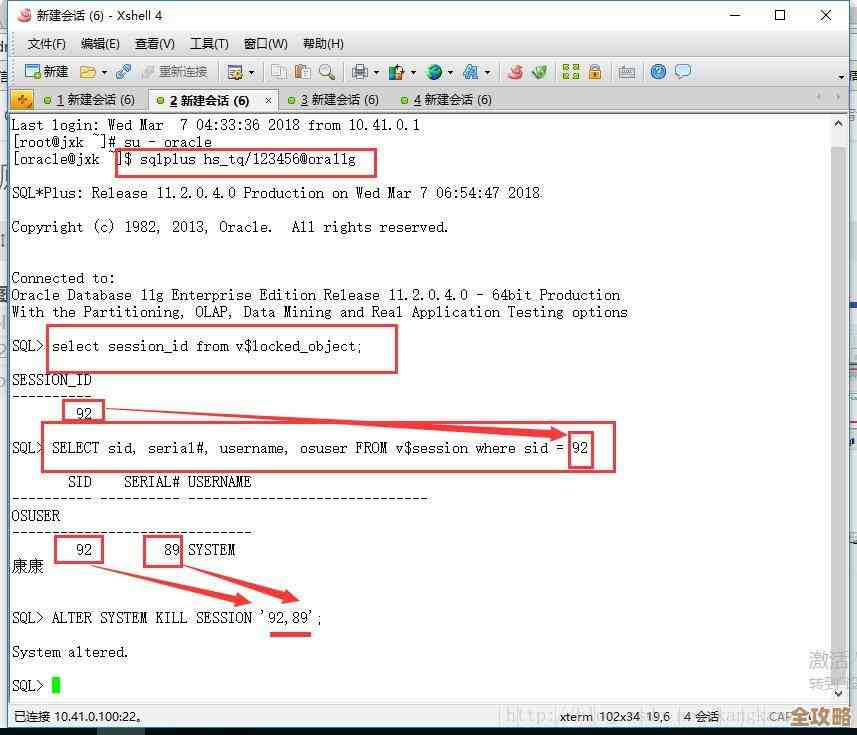

至于“改数据”,一旦你通过上述某种方式获得了足够的权限(无论是通过SQL注入执行了UPDATE语句,还是通过服务器控制权直接连接了数据库),改数据在技术上就变成了一个相对简单的操作,就像你有了编辑权限去修改一个在线文档一样,你可以更改用户余额、删除重要记录、添加管理员账号等等。

技术上可能存在的路径大致如此,但必须再次强调,所有这些行为,在没有得到明确授权的情况下,都是非法的,网络安全法、刑法等法律法规对此有明确规定,一旦实施并造成后果,将面临法律的严惩,真正的黑客精神是探索和建设,是像那些在授权范围内帮助企业和机构发现漏洞的“白帽黑客”一样,用自己的技术能力去加固系统、防御攻击,而不是进行破坏,如果你对网络安全技术本身充满好奇,强烈建议你通过合法的途径,比如在专门的靶场环境(如DVWA、WebGoat等 deliberately vulnerable web applications)进行练习,或者学习正规的网络安全课程,将你的好奇心转化为一项有益且受人尊敬的技能。

(结束)

本文由颜泰平于2026-01-09发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/77278.html