数据库远程访问怎么弄,连接设置和权限配置那些事儿

- 问答

- 2025-12-23 18:55:27

- 2

综合参考自常见的数据库管理实践,主要依据MySQL和PostgreSQL的官方文档核心思想,以及社区平台如Stack Overflow和各类技术博客中常见的用户实践指南)

要弄明白数据库远程访问,其实就解决两件事:第一,怎么让数据库“听得到”远处发来的请求;第二,怎么判断这个远处的请求是“自己人”并且只允许它做“分内的事”,这分别对应了连接设置和权限配置。

第一部分:让数据库“听得到”——连接设置

默认情况下,像MySQL、PostgreSQL这些数据库,安装好后为了安全,通常只允许从安装它的那台电脑(本地主机,localhost)访问,这就像你家大门,默认只从里面开,外面是打不开的,远程访问就是要让大门能从外面用钥匙打开。

-

找到配置文件并修改: 这是最关键的一步,你需要找到数据库的配置文件。

- 对于 MySQL,这个文件通常是

my.cnf(Linux系统)或my.ini(Windows系统),你需要找到其中一行叫bind-address的配置,默认它可能是bind-address = 127.0.0.1或者bind-address = localhost,这个127.0.0.1是个特殊的地址,代表自己这台电脑,意味着数据库只监听本机的连接请求,你要做的就是把这行改成bind-address = 0.0.0.0,这个0.0.0.0的意思不是全开放,而是“监听本机所有网络接口的请求”,这样无论是通过本地回环地址还是服务器的公网IP、内网IP发来的请求,数据库都会接收,如果这行被注释掉了(前面有个#号),你也需要取消注释并设置为0.0.0.0。 - 对于 PostgreSQL,配置文件通常是

postgresql.conf,你需要修改listen_addresses这个参数,默认可能是listen_addresses = 'localhost',同样,你需要把它改成listen_addresses = '*',这个星号代表监听所有IP地址的连接。

- 对于 MySQL,这个文件通常是

-

处理防火墙: 光改了数据库配置还不够,服务器操作系统本身有一道“围墙”叫防火墙,它管着哪些外部请求能进来,数据库默认使用特定的端口(MySQL是3306,PostgreSQL是5432),你必须告诉防火墙,允许外部设备连接这个端口。

- 在Linux上,你可能需要使用

ufw或firewalld命令来开放端口,sudo ufw allow 3306。 - 在Windows服务器上,需要在“Windows Defender 防火墙”的高级设置里添加入站规则,允许特定端口的TCP连接。 如果不做这一步,即使数据库准备好了,请求也会被防火墙拦在门外。

- 在Linux上,你可能需要使用

-

重启数据库服务: 修改完配置文件和防火墙后,一定要重启数据库服务,让新的设置生效,比如在Linux上用

systemctl restart mysql或systemctl restart postgresql。

第二部分:判断“自己人”和“分内事”——权限配置

现在数据库能听到远程的呼叫了,但不能谁叫都开门,这就需要权限配置来确认身份和授权。

-

用户与主机绑定: 数据库的用户账号,不仅仅是一个名字,而是由“用户名”和“主机地址”共同唯一确定的,你有一个用户叫

myuser,在数据库里可以存在多条记录:myuser@localhost和myuser@192.168.1.100这是两个完全不同的账号,可以有完全不同的密码和权限。myuser@localhost表示只允许从本机登录的myuser用户,而myuser@192.168.1.100表示只允许从IP地址为192.168.1.100的电脑登录的myuser用户。- 要实现远程登录,你必须创建一个授权记录,将用户名与远程客户端的IP地址关联起来,你不能只用那个默认的本地用户去远程连接。

- 创建用户的SQL语句类似这样(以MySQL为例):

CREATE USER 'myuser'@'%' IDENTIFIED BY 'strong_password';,这里的主机部分 是一个通配符,代表允许从任何主机连接。但在生产环境中,这是非常危险的,最好指定一个具体的IP地址或IP段,'myuser'@'203.0.113.10'或'myuser'@'192.168.1.%'。

-

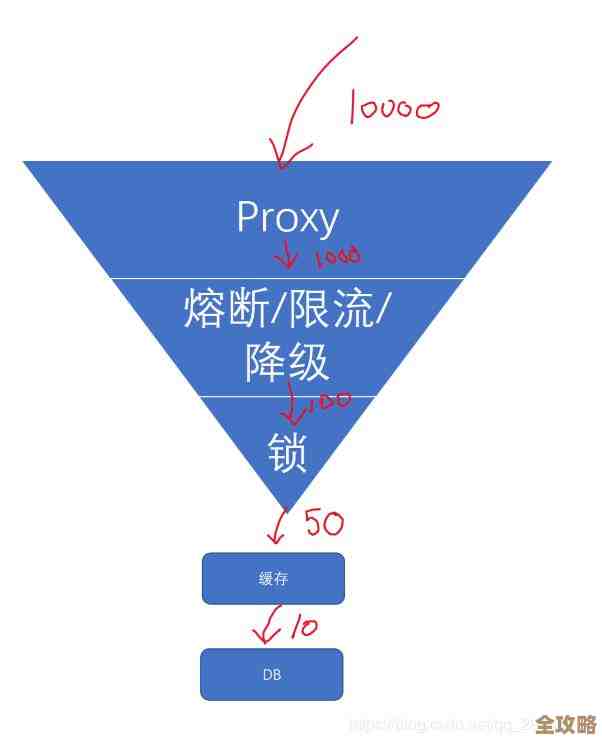

授予最小必要权限: 这是安全的核心原则,绝对不能为了方便就给远程用户授予所有权限(如ALL PRIVILEGES),你应该仔细思考这个远程连接需要做什么。

- 如果只是一个应用需要读取某个数据库的数据,那么只授予它

SELECT权限就够了。 - 授权语句类似:

GRANT SELECT ON mydatabase.* TO 'myuser'@'specific_ip';,这里只给了myuser对mydatabase数据库里所有表的查询权限。 - 其他常用权限包括

INSERT(插入)、UPDATE(更新)、DELETE(删除)等,根据实际需要组合授予,授予权限后,需要执行FLUSH PRIVILEGES;命令让权限立即生效。

- 如果只是一个应用需要读取某个数据库的数据,那么只授予它

-

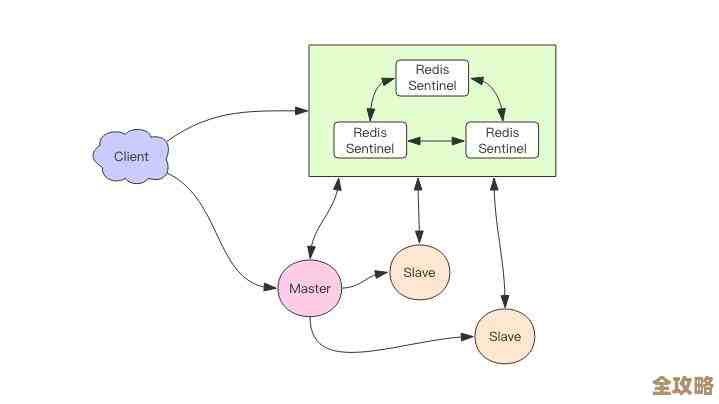

使用SSH隧道(高级且安全的方法): 对于一些不允许直接暴露数据库端口到公网的高安全场景,推荐使用SSH隧道,这种方法下,你的数据库端口依然只对本地开放(bind-address=127.0.0.1),防火墙也无需开放3306或5432端口,远程客户端通过SSH协议先加密连接到服务器,然后在SSH连接内部“隧道”中传输数据库流量,这相当于在公开的马路上修了一条加密的专属管道,既安全又实现了远程访问,很多数据库管理工具(如DBeaver、Navicat)都直接支持SSH隧道连接方式。

总结一下步骤:

- 修改数据库配置,使其监听外部请求(bind-address=0.0.0.0 或 listen_addresses='*')。

- 配置服务器防火墙,放行数据库端口。

- 重启数据库服务。

- 在数据库内创建或修改用户,使其允许从特定远程IP地址登录。

- 授予该用户最小必要的数据库操作权限。

- (可选)对于极高安全要求,考虑使用SSH隧道替代直接暴露端口。

最后强调安全:远程访问数据库极大地增加了风险,务必使用强密码、尽量指定允许连接的客户端IP、授予最小权限、并考虑通过VPN或SSH隧道进行访问,定期审查和更新权限设置。

本文由帖慧艳于2025-12-23发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/67081.html