小鱼带您认识计算机病毒:全面解析其定义与特征

- 问答

- 2025-09-30 13:22:32

- 2

全面解析其定义与特征

那天我正熬夜赶稿子,电脑风扇突然像拖拉机一样轰鸣起来,屏幕毫无征兆地蓝了——不是那种优雅的蓝,是那种死气沉沉的、令人绝望的深蓝,我攒了半个月的调研资料,全没了,修电脑的小哥拆开机箱,轻描淡写一句:“哦,勒索病毒,中招了。” 那一刻,我对着屏幕残骸,第一次真切感受到“计算机病毒”这五个字砸在身上的分量,它不是什么遥远的技术名词,而是能瞬间撕碎你劳动成果的隐形破坏者。

计算机病毒是什么?教科书会告诉你:它是一段能自我复制、传播并执行恶意操作的代码,但我觉得这定义太冰冷了,在我眼里,它更像一个数字空间的“寄生体”——它必须依附于一个正常的宿主程序(比如你下载的游戏安装包、同事发来的“年会照片.zip”),才能活下来、动起来,它自己不能独立存在,就像现实中的病毒需要宿主细胞一样,它狡猾地潜伏,等待时机,一旦你双击了那个伪装的文件,它就活了,开始它的破坏“使命”。

这种“寄生”特性,决定了它几个最核心、也最让人头疼的特征:

-

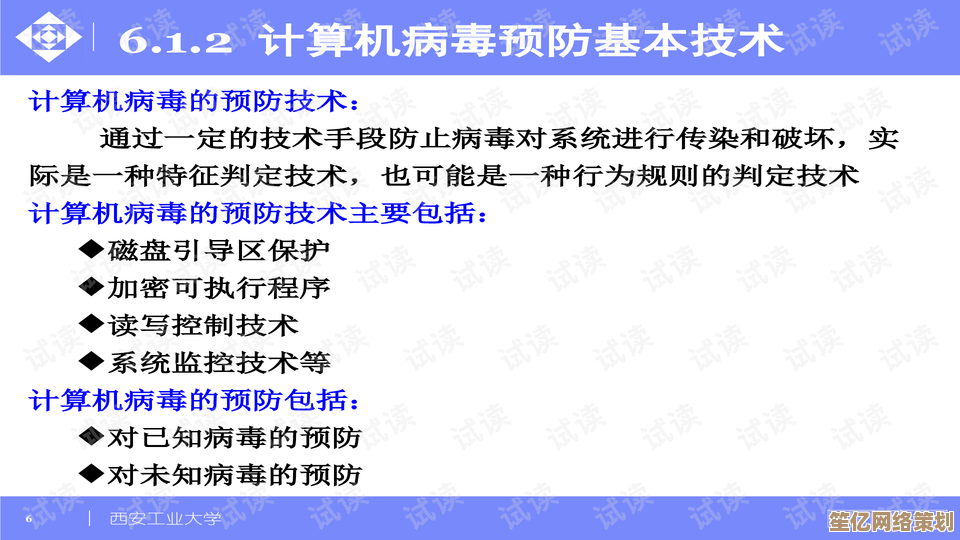

传染性:疯狂复制,无孔不入

这是病毒最本质的“恶”,它像有强迫症一样,疯狂地把自己复制到它能接触到的每一个地方:你的U盘、移动硬盘、共享文件夹、甚至通过网络感染局域网里其他“裸奔”的电脑,还记得当年席卷全国的“熊猫烧香”吗?它最厉害的本事就是通过U盘和局域网共享疯狂传播,图标全变成烧香的熊猫,看着可爱,实则凶狠,那种感觉就像眼睁睁看着墨水在清水中扩散,你却束手无策。

-

潜伏性:看不见的定时炸弹

不是所有病毒都像勒索软件那样,一上来就张牙舞爪,很多病毒精于“潜伏”,它们悄悄藏进你的系统文件里,可能几天、几周甚至几个月都不发作,你在电脑前刷剧、写报告,它就在后台默默复制、收集你的密码、记录你的键盘输入,或者悄悄把你的电脑变成攻击别人的“肉鸡”(僵尸网络的一员),这种“静默”才是最可怕的,你根本不知道危险就在身边,我有个朋友电脑变慢,以为是硬件老化,重装系统后才发现硬盘深处藏了个专门“挖矿”(消耗电脑资源为黑客赚取虚拟货币)的病毒,白白给黑客打了几个月的工,电费都亏了不少。 -

触发性:等待那个“引爆点”

病毒不会无缘无故发作,它像个耐心的猎人,设定好“触发条件”,静静等待,这个条件可能是某个特定日期(比如臭名昭著的CIH病毒在4月26日发作)、你运行了某个特定程序、或者你的电脑达到了某个状态(比如开机第100次),不到那一刻,它可能安分守己,这种不确定性,让人心里总悬着一块石头。

-

破坏性:终极目标,制造混乱

传播、潜伏、触发,最终都是为了破坏,这种破坏形式五花八门:- 直接摧毁: 删除你的文件、格式化你的硬盘(CIH病毒就干过这个)。

- 数据绑架: 用高强度加密锁死你的重要文档、照片,然后勒索赎金(WannaCry勒索病毒让全球医院、企业陷入瘫痪)。

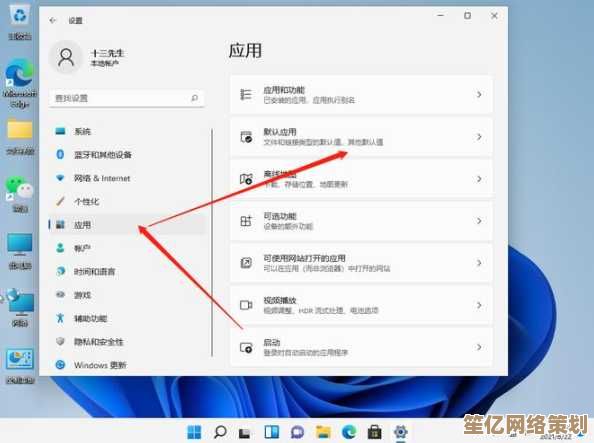

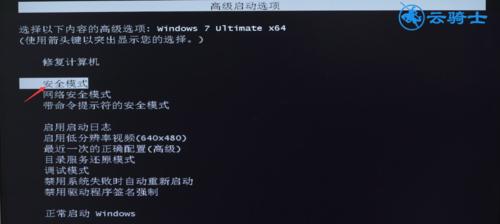

- 系统破坏: 让你的操作系统崩溃、蓝屏、无法启动。

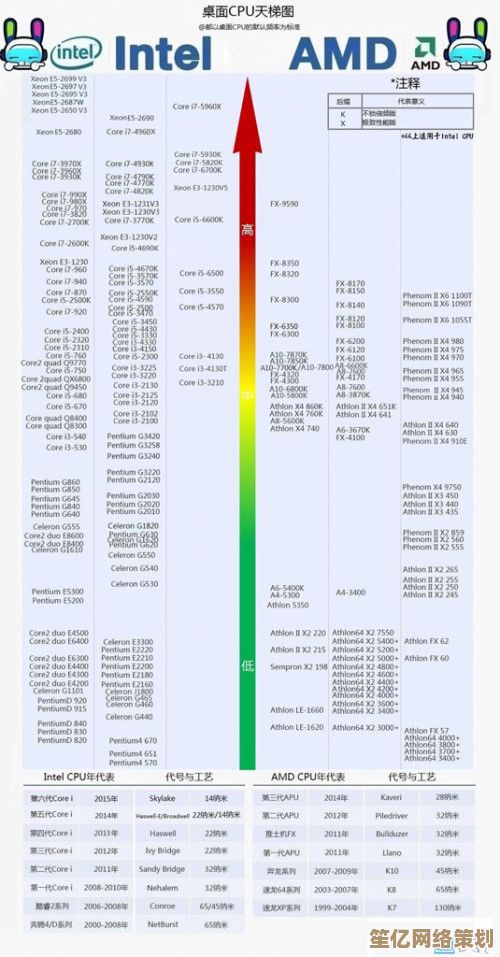

- 资源窃取: 占用你的CPU、内存、网络带宽,比如前面说的“挖矿”病毒,让你的电脑又慢又烫。

- 信息窃取: 偷你的银行账号、游戏密码、聊天记录、隐私照片。

- 制造麻烦: 弹出无穷无尽的广告、篡改你的浏览器主页、让你的鼠标键盘不听使唤(纯粹恶心人)。

我的血泪教训: 那次勒索病毒事件后,我花了近千块找数据恢复(还没全救回来),更别提耽误的时间和那份焦躁,后来我才知道,那病毒是通过一个伪装成“发票”的邮件附件进来的,从那以后,我对任何陌生邮件附件都高度警惕,重要文件必定“321”备份原则(3个备份,2种不同介质,1份异地存放),杀毒软件实时防护更是从不关闭——虽然它偶尔误报也挺烦人,但总比裸奔强。

计算机病毒从来不是静态的,早期的病毒可能只是为了炫技,搞点小破坏,现在的病毒,越来越商业化、组织化、隐蔽化,勒索病毒背后是庞大的犯罪集团;间谍软件由国家力量支持;挖矿病毒悄无声息地榨取价值,它们的目标更明确:钱、情报、资源,防御它们,早已不是装个杀毒软件就万事大吉,它要求我们时刻保持警惕,更新知识,养成良好的数字卫生习惯。

电脑屏幕幽幽的光映在脸上,指尖敲击键盘的声音在深夜格外清晰,我们创造、连接、依赖着这个数字世界,而病毒,就是这片沃土上顽固滋生的恶意杂草,它提醒我们,便利的背后总有阴影潜伏,每一次点击都可能开启未知的潘多拉魔盒,保持清醒,保持备份,保持更新——这大概是我们与这些数字时代“寄生体”共存的唯一法则。

本文由盘雅霜于2025-09-30发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/14826.html