无线网络密码重置指南及防蹭网安全策略详解

- 问答

- 2025-09-30 03:51:37

- 2

我的血泪经验与私房技巧

去年夏天,我的《英雄联盟》排位赛正打到生死关头,屏幕突然卡成了PPT。😤 切出游戏一看网速——下载0.3Mbps,上传直接归零,冲到路由器前,指示灯疯闪得像迪厅灯光秀,登录后台管理页,好家伙,整整17台陌生设备挂着!邻居家初中生破解了我的“WangLuo123”密码,用我的带宽挖矿!那次之后,我彻底和佛系网络管理说再见。

🔧 密码重置:别让“生日+门牌号”坑了你

第一步:物理接触路由器

别笑!很多人连自家路由器放哪儿都不知道,找到那个闪烁的小盒子(通常在电视柜角落吃灰),翻到背面,标签上印着管理地址(如192.168.1.1)、默认账号密码(admin/admin)。立刻拍照存档! 我当初就是手快撕了标签,后来重置时差点变砖。

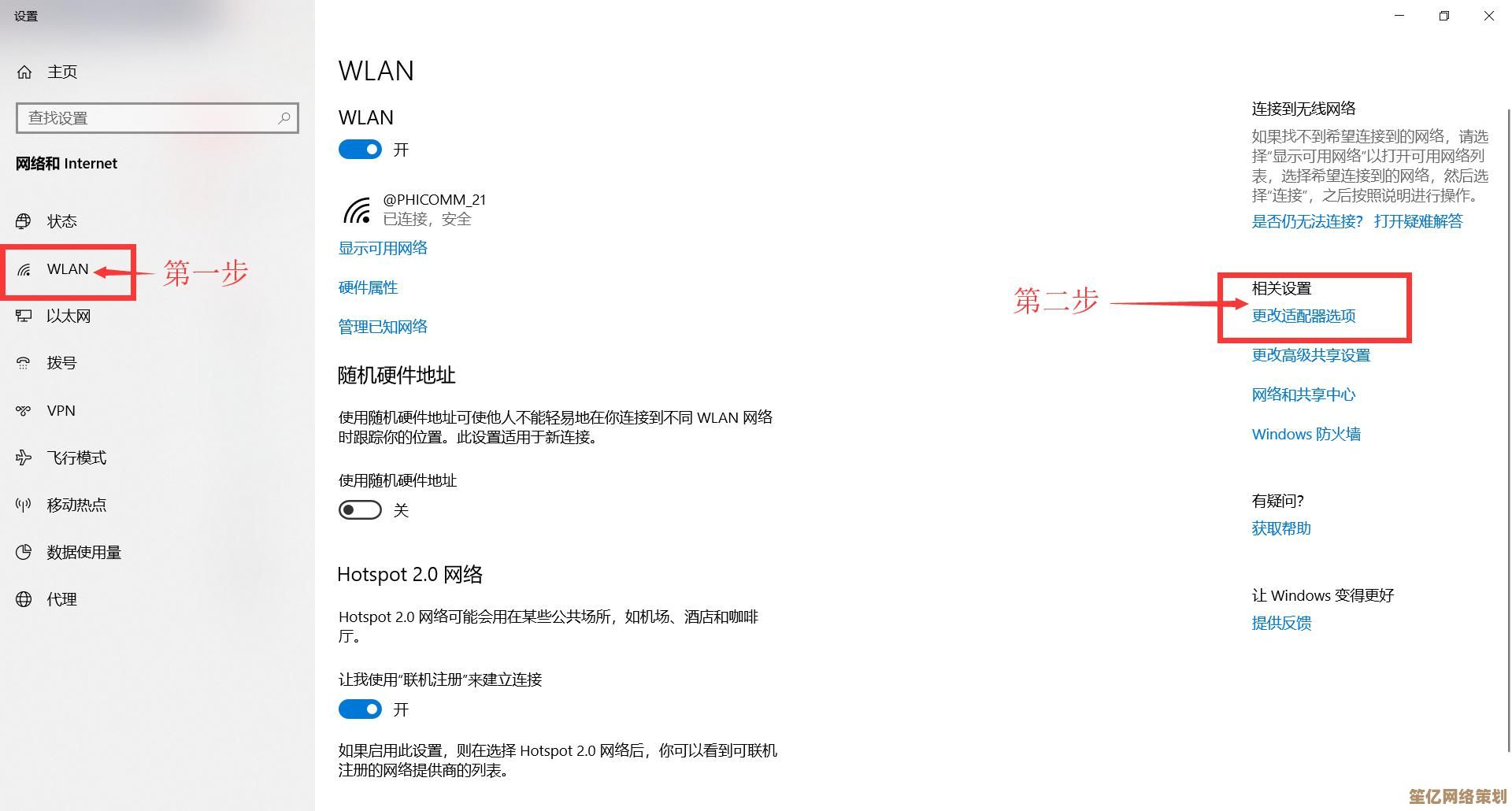

第二步:登录管理后台

浏览器输入管理地址,用默认密码登录。重点来了:马上改掉这个默认密码! 朋友家用“admin”当管理密码,黑客直接远程开了访客网络卖流量,直到收到运营商警告信。

第三步:重置WiFi密码

在“无线设置”里找到密码栏。个人强推组合技:

火锅店名+特殊符号+冷门历史年份

例:Haidilao!@#1893 (1893是芝加哥世博会年份)

👉 避坑提示: 别用“~”这类符号,某些老旧设备可能识别失败,我家的扫地机器人曾因此罢工抗议。

🛡️ 防蹭网实战:从被动防御到主动狩猎

基础防护三件套

-

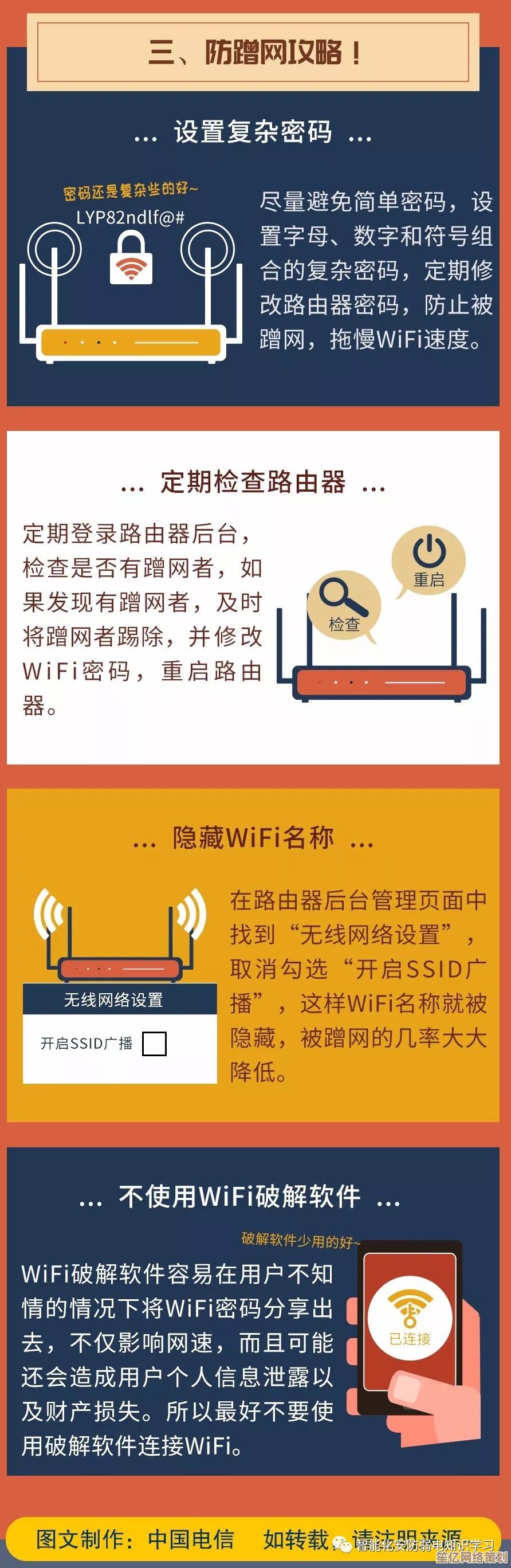

加密协议升级

把WPA/WPA2升级到WPA3(新路由器基本支持),旧设备不兼容?单独开个WPA2的访客网络分流,像我把爸妈的老电视单独隔离。 -

隐藏SSID的真相

很多人以为隐藏网络名称更安全,大错特错! 隐藏后设备会持续广播探测信号,黑客用Wireshark抓包反而更容易锁定目标,我试过,隐藏后蹭网设备从3台涨到5台...💥 -

MAC地址过滤的鸡肋性

理论上只允许白名单设备接入,但MAC地址极易伪造,黑客用Kali Linux两分钟就能复制你的手机MAC,这个功能防君子不防小人。

高阶狩猎技巧

-

信道调优玄学

用“WiFi Analyzer”APP检测周边信道拥堵情况(国内2.4G频段基本堵成早高峰地铁),把信道调到冷门的13或14,网速立竿见影,我家从信道6切到13后,延迟从98ms降到37ms。 -

双频合一的反效果

新路由器爱推“双频合一”(2.4G/5G用同一名称)。实测巨坑! 手机会死抱着信号强但速度慢的2.4G不放,我拆分成“Home-5G”和“Home-2.4G”后,看4K再也不缓冲。 -

设备排查神器

安卓装“Fing”,一键扫描在线设备,发现陌生设备先别急,可能是你家的智能电饭煲(我当初把小米台灯当黑客紧张了半天)。苹果用户试试“Network Analyzer”,能揪出偷网的老旧IoT设备。

💡 我的私房安全偏方

-

定时重启策略

设智能插座每天凌晨4点断电1分钟,路由器长期运行会缓存漏洞数据,重启能清缓存+踢掉潜伏者,自从设了自动重启,半年没出现过神秘卡顿。 -

访客网络心机术

开独立访客网络,但限速到1Mbps,朋友连了吐槽网慢?正好安利:“用我主网要输32位密码哦~” 😏 既保全面子又守安全。 -

蜜罐钓鱼大法

高级玩法:用树莓派搭个假WiFi(SSID设成“Free_WiFi”),黑客连进来就看到我写的txt警告:“您已被记录,请停止入侵”,真吓退过两个试探者!

🌐 最后说点真心话

网络安防像猫鼠游戏,没有一劳永逸,上个月某品牌路由器爆出漏洞,黑客能绕过密码直接进后台。我的笨办法是:每季度搜一次自家路由器型号+漏洞关键词。 华硕RT-AX86U 漏洞”,往往能挖出厂商没宣传的补丁。

别让“设密码”停留在任务清单里,它该是你的数字主权宣言,毕竟当4K电影卡成马赛克,外卖APP刷不出菜单时,那种焦躁感比蹭网贼还可恶,动手吧,今晚就换密码——别让隔壁追剧的拖垮你打团战!🎮💥

(检测工具:某次用“某灵”扫出蹭网设备,发现是自家十年陈的Kindle...电子书默默背锅)

本文由符海莹于2025-09-30发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/14421.html