全面解析防火墙关闭方法及注意事项

- 问答

- 2025-09-28 11:30:31

- 2

一个网管的血泪坦白

上周三凌晨两点,我盯着屏幕上那个死活连不上的远程数据库,手指悬在鼠标上犹豫了整整三分钟,最终心一横关掉了服务器防火墙——五分钟后,整个测试环境被挖矿脚本攻陷 🤯,这种惨痛教训让我明白:关闭防火墙不是技术问题,而是风险管理的艺术。

🛠️ 真实场景下的关闭操作(附送我的翻车实录)

Windows 10/11 篇:

- 右下角任务栏找那个小盾牌图标(有时藏得比蟑螂还深)

- 点“防火墙和网络保护” → 选当前网络(公用/专用)

- 关掉“Microsoft Defender 防火墙”开关

⚠️ 亲身教训:关之前务必拔网线!上次我关掉公用网络防火墙时,咖啡店公共WiFi里的扫描器十分钟就嗅探到我的开发机端口,疯狂弹勒索病毒警告...

macOS 篇:

# 终端里粗暴解法(重启会恢复) sudo pfctl -d

但更推荐临时放行端口:

sudo pfctl -f /etc/pf.conf 编辑规则文件

有次赶项目进度直接禁用,结果iCloud同步被中间人攻击,相册里莫名多了50张土耳其烤肉照片🌮,至今未解

Linux (iptables) 求生指南:

# 清空规则链(危险动作!) sudo iptables -F # 更狠的:直接停用服务 sudo systemctl stop iptables

运维同事的经典操作:写了个自动化脚本关防火墙,忘加恢复命令,凌晨三点服务器成了肉鸡,被用来DDOS攻击政府网站...🚨

💣 比关闭操作更重要的血泪清单

-

定时炸弹设置

关防火墙时同步打开手机倒计时:“15分钟后自动恢复”,像极了我给熊孩子玩iPad的限时策略 ⏳,云计算环境中更要设置自动恢复策略,AWS Security Group记得配置规则生效时间窗口。 -

端口精准狙击替代法

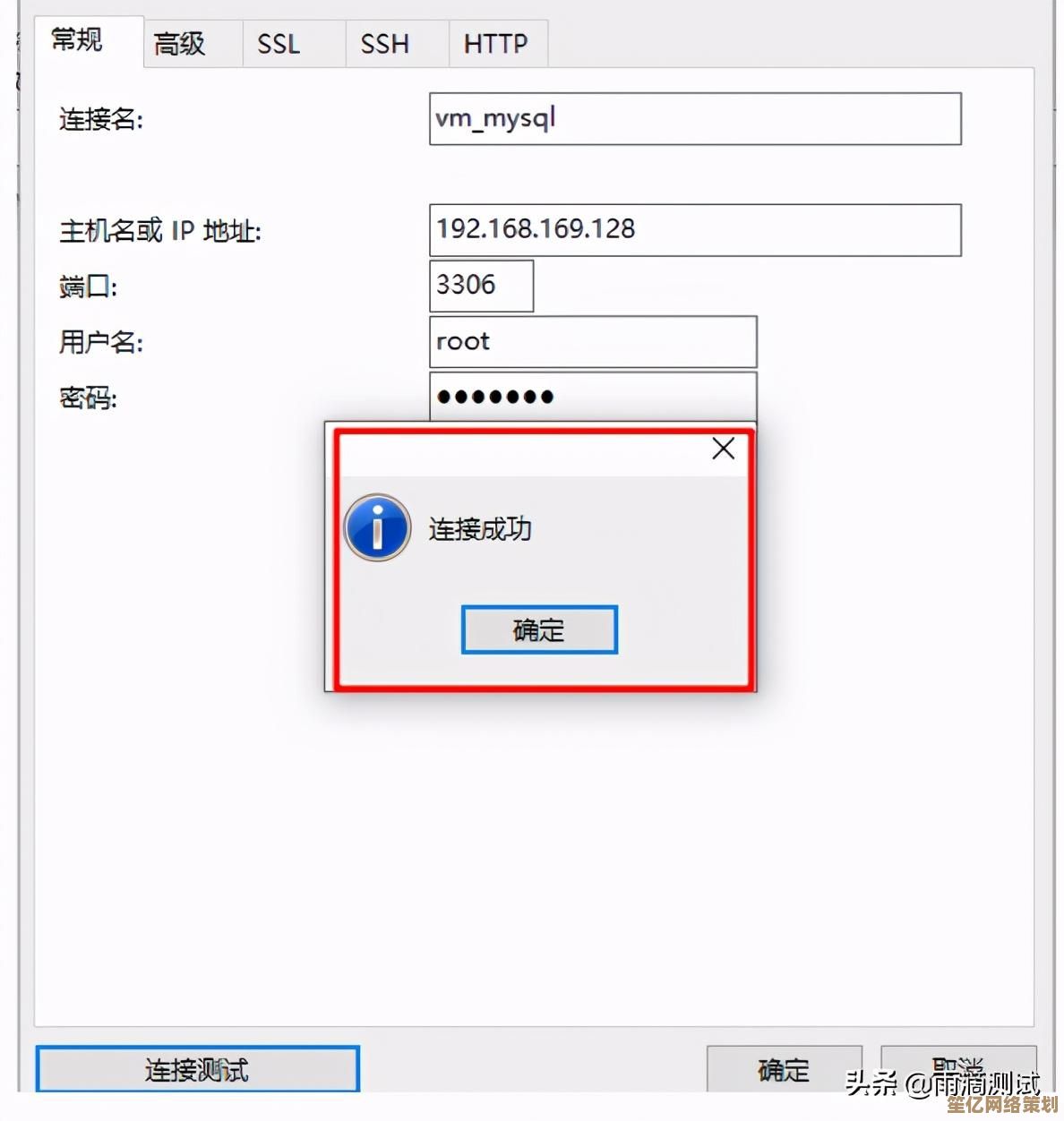

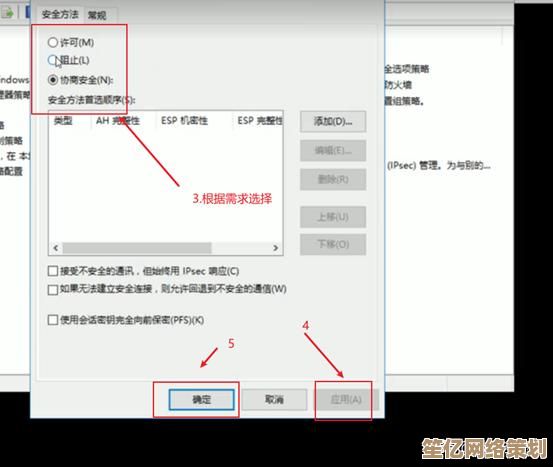

需要远程调试?试试netsh advfirewall firewall add rule name="临时放行3306" dir=in action=allow protocol=TCP localport=3306

比裸奔关全局安全100倍——去年用这招保住了客户的生产数据库权限 -

物理隔离的土味智慧

调试内网设备时直接拔网线(对,就是这么原始),有次在工厂调试PLC,关防火墙后半小时内网渗透进勒索病毒,整个车间的机械臂跳起了广场舞...💃 -

虚拟环境沙盒

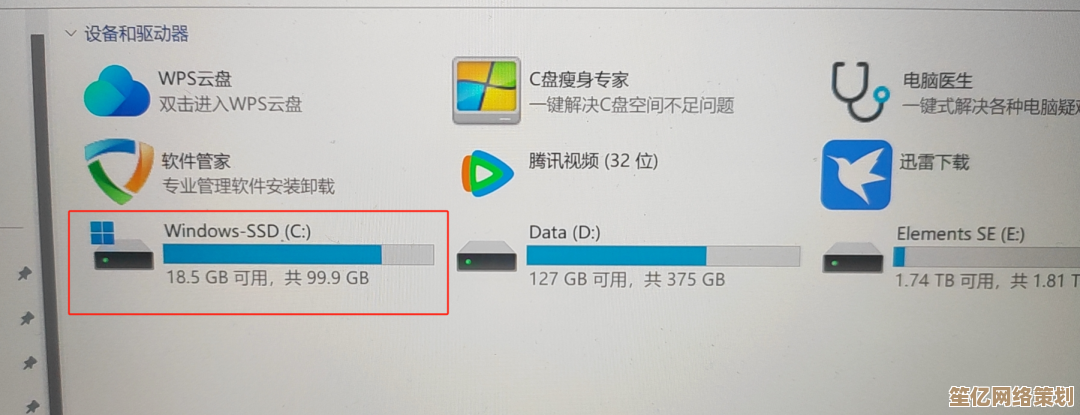

用Docker容器或VMware隔离测试环境,我的Python脚本现在都在容器里跑,防火墙?爱关就关,宿主系统稳如泰山 🐳

🌪️ 当关闭成为必然选择时...

那次给某医院调试老旧影像设备,系统只兼容Windows XP且必须关防火墙,我的应急预案:

- 专用调试笔记本永不联网

- USB接口用热熔胶封死(防U盘病毒)

- 设备网络线加装物理开关

- 操作时全程录像留证

结果还是中招了——设备自带的软盘驱动器读入了带毒胶片目录... 所以啊,有些技术债真是防火墙也救不了 😮💨

最后说点真心话

关了防火墙的电脑就像没锁门的金库,便利性和安全性永远在拔河,现在我宁可花三小时排查端口规则,也不敢轻易点“禁用”,毕竟上次数据恢复的费用够买两百杯☕️——有些咖啡,还是清醒着喝比较好。

终极忠告:关防火墙前问问自己——

这操作带来的便利,值得赌上系统权限/公司数据/职业生涯吗?

(我的答案通常是:不如去给技术主管买杯咖啡求延长调试时间🙏)

本文由黎家于2025-09-28发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://waw.haoid.cn/wenda/12681.html